��ԭ����(y��ng)�ð�ȫ���o(h��)˼��

��ӡ

��ӡ

��ժ Ҫ�� ��ԭ�������·���(w��)�ܘ�(g��u)��׃����Ҳ�����l(f��)���P(gu��n)�İ�ȫ�C(j��)�Ƴ��F(xi��n)׃�������ď�����(w��)�ܘ�(g��u)�µđ�(y��ng)�ð�ȫ���o����(w��)��Ӌ�㰲ȫ�������ԭ����ȫ���o(h��)Ҋ�⼰˼�����������I(y��)�猦��ԭ����(y��ng)�÷��o(h��)���J(r��n)�R��

���P(gu��n)�I�~�� ��ԭ����(y��ng)�� API��ȫ �o����(w��)���\�㰲ȫ����(w��)��(y��ng)�ð�ȫ

1 ����

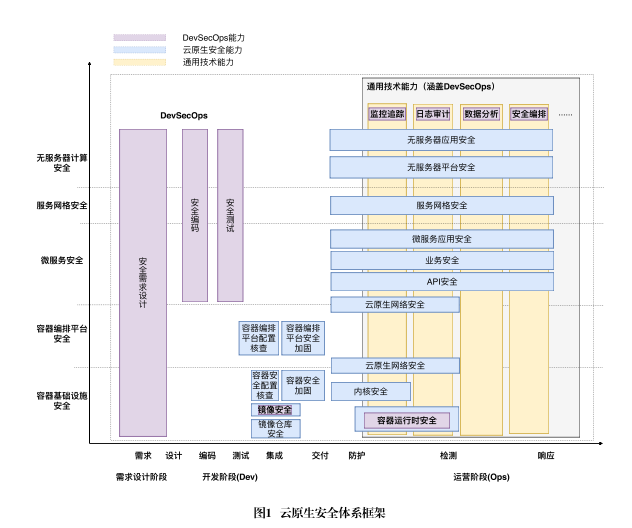

2022��4�£��ư�ȫ(li��n)�˴����A�^(q��)��CSA GCR���l(f��)���ˡ���ԭ����ȫ���g(sh��)Ҏ(gu��)������ᘌ���ԭ���h(hu��n)�������R���L(f��ng)�U������wϵ���İ�ȫ����Ҫ����D1��ʾ����ԭ����(y��ng)�ð�ȫ���H�����������A(ch��)�O(sh��)ʩ����������ƽ�_��ȫ��߀�����όӵ���ԭ����(y��ng)�ð�ȫ����ԭ�������·���(w��)����ֳɱ�������(w��)����Щͨ�^����(w��)�W(w��ng)���γ����c���c��Ad-hoc�����B��ģʽ�����P(gu��n)�İ�ȫ�C(j��)��Ҳ���F(xi��n)һЩ׃�������o����(w��)Ӌ�㣨Serveless��������ԭ�������µ�һ�N��(chu��ng)�µ�Ӌ��ģʽ������(y��ng)�İ�ȫ�C(j��)���c���y(t��ng)��(y��ng)�á�����(w��)��(y��ng)��Ҳ������ͬ����ˌ���(y��ng)�ķ��o(h��)��ʽ�������y(t��ng)��(y��ng)����Ҫ��˼·�ϵ��D(zhu��n)׃��

2 ����(w��)�ܘ�(g��u)�µđ�(y��ng)�ð�ȫ

��(y��ng)�õ�����(w��)�����������L(f��ng)�U��Ҫ������(sh��)��(j��)й¶��δ�ڙ�(qu��n)�L�������ܽ^����(w��)3�N��

��1����(sh��)��(j��)���L(f��ng)�U

��ԭ���h(hu��n)���У��mȻ��ɑ�(y��ng)�Ô�(sh��)��(j��)й¶�L(f��ng)�U��ԭ���кܶ࣬�����x���_���ׂ����ء�

��(y��ng)��©����ͨ�^�Y�a(ch��n)©������(y��ng)�Ô�(sh��)��(j��)�M(j��n)�и`ȡ��

��耲�Ҏ(gu��)��������ͨ�^��Ҏ(gu��)������耹��팦��(y��ng)�Ô�(sh��)��(j��)�M(j��n)�и`ȡ��

��(y��ng)���gͨ��δ��(j��ng)���ܣ�ͨ�^��(y��ng)���gͨ��δ��(j��ng)���ܵ�ȱ����ݔ�Д�(sh��)��(j��)�M(j��n)�и`ȡ���M(j��n)������������(y��ng)�Ô�(sh��)��(j��)�ĸ`ȡ��

��2��δ�ڙ�(qu��n)�L�����L(f��ng)�U

����ԭ���h(hu��n)���У���(y��ng)��δ�ڙ�(qu��n)�L�����L(f��ng)�U�������ڑ�(y��ng)������©�����L����(qu��n)���e�`���ö���(d��o)�¡�

��3�����ܽ^����(w��)���L(f��ng)�U

���ܽ^����(w��)�Ǒ�(y��ng)�ó������R�ij�Ҋ�L(f��ng)�U����ɾܽ^����(w��)����Ҫԭ������ɷ��棺һ���������ڑ�(y��ng)������©�����£���ReDoS©����Nginx�ܽ^����(w��)©���ȣ���һ�����������L�������c�YԴ������ƥ�����£�����ij���ƽ�_��ُ�IAPI����̎��Ո���������ޣ�����o���挦ͻ������Ĵ���ُ�IՈ��(d��o)��ƽ�_�YԴ��CPU����(n��i)�桢�W(w��ng)�j(lu��)���ĺıM�����������@�N�������������А�����D�������А�����D�Ąt��Ҫ��ACK��SYNC���鹥��������(zh��n)�ڶ���Challenge Collapsar ��CC���ȹ�������������KĿ��Ҳ�Ǒ�(y��ng)���YԴ�ĺıM��

ᘌ������ᵽ���L(f��ng)�U������(y��ng)�ķ��o(h��)Ҳ��(y��ng)������3������ȥ���]������ͨ�^�{(di��o)�к͌��`�l(f��)�F(xi��n)ʹ�Â��y(t��ng)�ķ��o(h��)�����ǿ��еģ�����(d��ng)����(w��)�S�I(y��)��(w��)���������u�����r�����y(t��ng)�ķ��o(h��)����������Ҫ�_�l(f��)�ˆT�M(j��n)�д������ö�׃�÷dz���(f��)�s�����磬�Ñ��đ�(y��ng)�ò�����K8s�ϣ�ԓ��(y��ng)�ð����ϰق�����(w��)�����L�����ƕr��������K8s�Ļ��ڽ�ɫ�ę�(qu��n)���L�����ƣ�Role-Based Access Control��RBAC���C(j��)�ƌ�Ŀ�ķ���(w��)�M(j��n)���ڙ�(qu��n)���M(j��n)������Ҫ��هK8s��API��������á�ÿ�����ö������Mһ���r�g�������Ҫ��������(w��)�ڙ�(qu��n)�r���_�l(f��)�������е��������ģ����Q�T�����Ϸ���(w��)���펧�����y�}������ʹ������(w��)��������M(j��n)������(y��ng)���o(h��)��

�C����������������(w��)�ܘ�(g��u)�µđ�(y��ng)�ð�ȫ�����Բ��Â��y(t��ng)�ķ��o(h��)��ʽ������(w��)��������M(j��n)�з��o(h��)�����w�ķ��o(h��)��ʩ�����J(r��n)�C����(w��)���ڙ�(qu��n)����(w��)����(sh��)��(j��)��ȫ���o(h��)�ȡ�

2.1 �J(r��n)�C����(w��)

���ڹ��������M(j��n)��δ�ڙ�(qu��n)�L��ǰ������Ҫͨ�^ϵ�y(t��ng)���J(r��n)�C������_���J(r��n)�C����(w��)����Ч�Էdz���Ҫ������������(w��)��(y��ng)�üܘ�(g��u)�£�����(w��)�IJ�������������(d��o)�����J(r��n)�C�^��׃�ø����(f��)�s������(w��)�ܘ�(g��u)�£�����(w��)���Բ���JSON Web���ƣ�JSON Web Token��JWT�������Istio���J(r��n)�C��ʽ���������ߌ��քe�M(j��n)���f����

2.1.1 ����JWT���J(r��n)�C

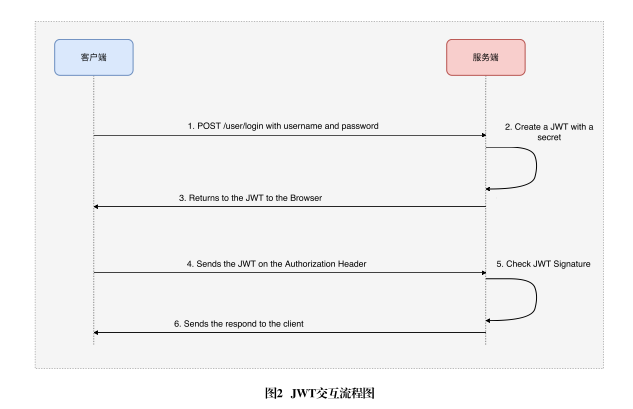

����(w��)�ܘ�(g��u)�£�ÿ������(w��)�ǟo��B(t��i)�ģ����y(t��ng)�ķ���(w��)��B(t��i)�J(r��n)�C��ʽ��Session�����ڷ���(w��)����Ҫ�惦�͑��˵ĵ�䛠�B(t��i)�����������(w��)�в����m�á�����Č��F(xi��n)��ʽ��(y��ng)��o��B(t��i)��䛣�����ͨ��������ʾ��

��1���͑���Ո��ij����(w��)������(w��)�ˌ��Ñ��M(j��n)�е���J(r��n)�C��

��2���J(r��n)�Cͨ�^������(w��)�ˌ��Ñ������Ϣ�M(j��n)�м��ܲ��γ����ƣ�������͑��ˣ������䛑{�C��

��3���ڲ��E��2��֮�͑���ÿ��Ո����y���J(r��n)�C������;

��4������(w��)�ˌ������M(j��n)�н��ܣ��Д��Ƿ���Ч������Ч���t�J(r��n)�Cͨ�^����t����ʧ����Ϣ��

���˝M��o��B(t��i)��䛣��҂���ͨ�^JWT���F(xi��n)��JWT��JSON�p�����J(r��n)�C���ڙ�(qu��n)Ҏ(gu��)����Ҳ���������������ᵽ�����ƣ���Ҫ���ڷֲ�ʽ��������ʹ��������D2��ʾ��

�ĈD2�҂����Կ�����JWT���������c�����ᵽ���������̻������ƣ���Ҫע����ǣ�JWT�����Е������Ñ�������Ϣ�����ֹ���@�^�Ŀ��ܣ�JWT���Ʋ����˺����C(j��)�ơ����⣬��ݔ�r��Ҫʹ�ü��܅f(xi��)�h��

2.1.2 ����Istio���J(r��n)�C

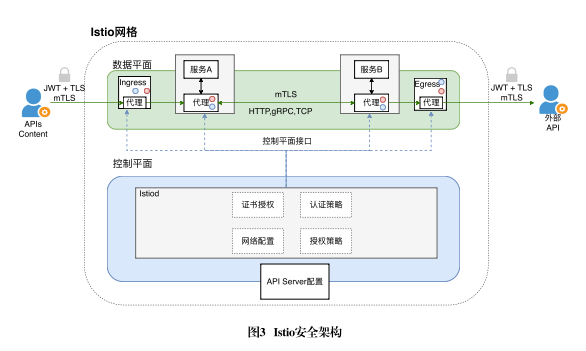

Istio�İ�ȫ�ܘ�(g��u)����D3��ʾ��

Istio�����J(r��n)�C���ڙ�(qu��n)�ɲ��֣���ȫ�C(j��)���漰�T��M��������ƽ���ɺ��ĽM��Istiod�ṩ�����а�����耼��C���C�l(f��)�C(j��)��(g��u)��CA�����J(r��n)�C�ڙ�(qu��n)���ԡ��W(w��ng)�j(lu��)���õȣ���(sh��)��(j��)ƽ��t����������Envoy����߅��������Ingress��Egress���M����(g��u)�ɡ�

��������ƽ��Istiod��(n��i)�õ�CAģ�K��Istio�Ɍ��F(xi��n)�����(w��)�W(w��ng)���еķ���(w��)�ṩ�J(r��n)�C�C(j��)�ƣ�ԓ�J(r��n)�C�C(j��)�ƹ������̰����ṩ����(w��)�����C���������C���ְl(f��)����(sh��)��(j��)ƽ���������(w��)��Envoy�����С���(d��ng)��(sh��)��(j��)ƽ�����(w��)�g����ͨ�ŕr������(w��)�Ե�Envoy������r��Ո���ú����C������һ�˷���(w��)��Envoy�����M(j��n)���p��Mutual Transport Layer Security��TLS���J(r��n)�C���Ķ�������ȫ��ݔͨ�������ϔ�(sh��)��(j��)��ȫ��

���Ľ�BIstio��2�N��Ҫ�J(r��n)�C��͡�

2.1.2.1�����J(r��n)�C

�����J(r��n)�C��Peer authentication����Ҫ��������(w��)��(y��ng)�üܘ�(g��u)�з���(w��)������(w��)���J(r��n)�C���Ķ�����C���B�ӵĿ͑��ˡ�ᘌ�����͵��J(r��n)�C��Istio�ṩ���p��TLS��Q������ԓ��Q�����ṩ���¹��ܣ�

��1���_������(w��)������(w��)֮�g��ͨ�Ű�ȫ��

��2���ṩ��耹���ϵ�y(t��ng)���Ķ��Ԅ��M(j��n)����耼��C�������ɡ��ְl(f��)��݆�Q��

��3����ÿ������(w��)�ṩһ���������ɫ�����ݣ��Ķ��Ɍ��F(xi��n)�缯Ⱥ�Ļ������ԡ�

���w�҂�����ͨ�^ʹ�Â�ݔ�J(r��n)�C���Ԟ�Istio�еķ���(w��)ָ���J(r��n)�CҪ�����磬�������g���eTLS�J(r��n)�C���Կ���ָ��ij�������g������Pod��K8s����С��λ���������һ�M�������g���L����ʹ��TLS���ܣ�Pod���eTLS�J(r��n)�C���Կ���ָ��ij���wPod���L���r��Ҫ�M(j��n)��TLS���ܵȡ�

2.1.2.2Ո���J(r��n)�C

Ո���J(r��n)�C��Request authen-tication����Istio��һ�N�J(r��n)�C��ͣ���Ҫ���ڌ��K���Ñ����J(r��n)�C���c��ݔ�J(r��n)�C����Ҫ�^(q��)�e�飬Ո���J(r��n)�C��Ҫ������C�Ñ�Ո�����(w��)�r�y���đ{��(j��)�����Ƿ���(w��)������(w��)���J(r��n)�C��

Ո���J(r��n)�C��Ҫͨ�^JWT�C(j��)�ƌ��F(xi��n)�����F(xi��n)ԭ���cǰ�桰����JWT���J(r��n)�C��С��(ji��)���ᵽ�ă�(n��i)����ƣ��^(q��)�e��Istio������A(ch��)���M(j��n)����һ�ӷ��b��ʹ�Ñ�������yaml�ķ�ʽ�M(j��n)�в������ã��Ñ��w�����Ѻá�

Istio��JWT�J(r��n)�C��Ҫ��ه��JSON Web��耽M��JSON Web Key Set��JWKS����JWKS��һ�M��耼��ϣ����а���������CJWT�Ĺ�耡��ڌ��H��(y��ng)�È����У��\�S�ˆTͨ�^�����(w��)����JWT�J(r��n)�C���Ԍ��F(xi��n)Ո���J(r��n)�C���鷽�����⣬����չʾ��JWT�J(r��n)�C���Եĺ��IJ������ã�

issuer:https://example.com

jwksUri:https://example.com/.well-known/jwks.json

triggerRules:

-excludedPaths:

-exact:

/status/version

includedPaths:

- prefix: /status/

����

issuer�������l(f��)��JWT�İl(f��)���ߡ�

jwksUri������JWKS�@ȡ�ĵ�ַ��������CJWT�ĺ�����jwksUri���Ԟ��h(yu��n)�̷���(w��)����ַ��Ҳ���Ԟ鱾�ص�ַ����ͨ����������URL��ʽչ�F(xi��n)��

triggerRules����Ҫ������ʹ��JWT��CՈ���Ҏ(gu��)�t�|�l(f��)�б�������M��ƥ��Ҏ(gu��)�t���M(j��n)��JWT��C���˅���(sh��)ʹ�÷���(w��)�g���J(r��n)�C׃�Ï��Ի����Ñ������������°l(f��)Ҏ(gu��)�t������������triggerRules�ĺ��x�錦���κΎ��С�/status/��ǰ�Y��Ո��·��������/status/version������ҪJWT�J(r��n)�C��

��(d��ng)JWT�J(r��n)�C���Բ�����ɺ��ⲿ��ij����(w��)���µ�Ո��r��Ո���J(r��n)�C������(j��)���ԃ�(n��i)����CՈ��y�������ƣ�Token�������c���ԃ�(n��i)��ƥ�䣬�t�����J(r��n)�Cʧ������֮�J(r��n)�C�ɹ���

2.2 �ڙ�(qu��n)����(w��)

�ڙ�(qu��n)����(w��)��ᘌ�δ�ڙ�(qu��n)�L���L(f��ng)�U��ֱ�ӵķ��o(h��)�ֶΣ�����(w��)��(y��ng)�üܘ�(g��u)�£����ڷ���(w��)�ę�(qu��n)��ӳ��������(f��)�s���������(d��o)���ڙ�(qu��n)����(w��)׃�ø��y���ڙ�(qu��n)����(w��)����ͨ�^���ڽ�ɫ���ڙ�(qu��n)�Լ�����Istio���ڙ�(qu��n)���F(xi��n)��

2.2.1 ���ڽ�ɫ���ڙ�(qu��n)����(w��)

RBACͨ�^��ɫ�P(gu��n)(li��n)�Ñ�����ɫ�P(gu��n)(li��n)��(qu��n)�ķ�ʽ�g���x���Ñ���(qu��n)�ޡ�������(w��)�h(hu��n)���������L�����Ʊ��V��ʹ�ã�RBAC������������(w��)�ĔU(ku��)չ�ԡ����磬����(w��)�����У�ÿ������(w��)����һ�����w����Ҫ�������(w��)��ͬ�ę�(qu��n)�ޣ�ʹ��RBAC�rֻ���O(sh��)��һ�N��ɫ�����x������(y��ng)��(qu��n)�ޣ��ٌ��˽�ɫ�cָ���ķ���(w��)���w�M(j��n)�н������ɡ���Ҫ�������(w��)��ͬ�ę�(qu��n)�ޣ�ֻ��鲻ͬ�ķ���(w��)���w���䲻ͬ�Ľ�ɫ�����o회�����(w��)���w�ę�(qu��n)���M(j��n)���ġ��@�N��ʽ���H���Դ��������(qu��n)���{(di��o)����Ч�ʣ�߀������©�{(di��o)��(qu��n)�ĸ��ʡ�

����Ñ��x����K8s�в�������(w��)��(y��ng)�ã��t����ֱ��ʹ��K8sԭ����RBAC���ԡ�

2.2.2 ����Istio���ڙ�(qu��n)����(w��)

Istio߀�ṩ�ڙ�(qu��n)�C(j��)�ƣ�����Ҫ���ڌ�����(w��)�M(j��n)���ڙ�(qu��n)����Istio 1.4�汾֮ǰ���ڙ�(qu��n)�C(j��)����ه��K8s��RBAC���ԣ����K8s��ԭ��RBAC���ԣ�Istio�����M(j��n)�����M(j��n)һ���ķ��b�����Ñ�ֱ��ͨ�^Istio����ʽAPI�����w�ķ���(w��)�M(j��n)���ڙ�(qu��n)�����^���˸��õ��Ñ��wIstio����1.6�汾���������ڙ�(qu��n)�Զ��x���ԣ�AuthorizationPolicy Custom Resource Definition��CRD�������1.4�汾��CRD�����˸���ă�(y��u)�ݣ�һ���棬ԓCRD��RBAC������׃�ø��麆�����Ķ�����������Ñ��w��һ���棬ԓCRD֧�ָ�������������猦Ingress/Egress��֧�֣��Ҳ������ӏ�(f��)�s�ԡ�

���⣬Istio���ڙ�(qu��n)ģʽҲ�ǻ������ṩ���ڙ�(qu��n)���Ԍ��F(xi��n)�ġ�

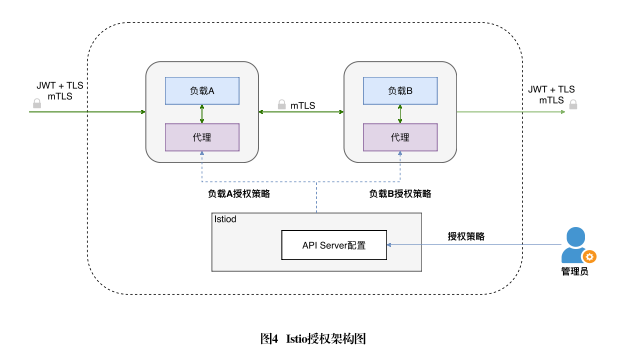

��D4��ʾ��Istio�ڙ�(qu��n)���̿��Ԛw�{���Y(ji��)������(n��i)�ݣ�

����T��Administrator��ʹ��yaml�ļ�ָ��Istio�ڙ�(qu��n)���Բ����䲿����Istiod���ĽM���У�Istiodͨ�^K8s��API����(w��)�˽M����API Server���O(ji��n)�y�ڙ�(qu��n)����׃�������и��ģ��t�@ȡ�µIJ��ԣ�Istiod���ڙ�(qu��n)�����°l(f��)������(w��)��߅܇��Sidecar��������ÿ��Sidecar����������һ���ڙ�(qu��n)���棬�������\�Еr��Ո���M(j��n)���ڙ�(qu��n)��

������һ�����ε�Istio�ڙ�(qu��n)���ԣ�

apiVersion: security.istio.io/v1beta1

kind: AuthorizationPolicy

metadata:

name: httpbin

namespace: foo

spec:

selector:

matchLabels:

app: httpbin

version: v1

rules:

- from:

- source:

principals: ["cluster.local/ns/default/sa/sleep"]

to:

- operation:

methods: ["GET"]

when:

- key: request.headers[version]

values: ["v1", "v2"]

���Կ��������ϲ����m����foo�������g�£��ҝM���(bi��o)����app: httpbin��version: v1��Ŀ��(bi��o)Pod, ���O(sh��)���ڙ�(qu��n)Ҏ(gu��)�t�鮔(d��ng)�L��Դ�顰cluster.local/ns/default/sa/sleep���ķ���(w��)����Ո���^�а���v1��v2��version�ֶΕr�������S�L����Ĭ�J(r��n)��r�£��κ��c���Բ�ƥ���Ո�����ܽ^��

2.3 ��(sh��)��(j��)��ȫ

������(w��)��(y��ng)�üܘ�(g��u)�£�����(w��)�gͨ�Ų��Hʹ��HTTP�f(xi��)�h��߀��ʹ��gRPC�f(xi��)�h�ȣ���(sh��)��(j��)��ȫ���o(h��)�Ȟ��Ҫ������ͨ�^��ȫ���a��ʹ����耹���ϵ�y(t��ng)�Ͱ�ȫ�f(xi��)�h�ķ�ʽ��ֹ��(sh��)��(j��)й¶��������(w��)��(y��ng)�üܘ�(g��u)�У����Կ��]ʹ��K8sԭ���İ�ȫ�C(j��)�ƻ�����(w��)������ܵİ�ȫ�C(j��)���M(j��n)�з��o(h��)��

ᘌ�K8sԭ���İ�ȫ�C(j��)�ƣ�������耙C(j��)�ƣ�Secret�����҂�����ʹ�����M(j��n)����耴惦���Ķ�Ҏ(gu��)����������ϢӲ���a�����Ĕ�(sh��)��(j��)й¶�L(f��ng)�U��

ᘌ�����(w��)������ܵİ�ȫ�C(j��)�ƣ���Istio֧�ַ���(w��)�g��TLS�p����ܡ���耹���������(w��)�g���ڙ�(qu��n)��������ЧҎ(gu��)�������g�˹�����δ�ڙ�(qu��n)�L�������Ĕ�(sh��)��(j��)й¶�L(f��ng)�U��

2.4 �������o(h��)�C(j��)��

ͨ�^���Ͻ�B���҂����Կ�����������(w��)������ܵķ��o(h��)��ʽ����һ���̶�����ЧҎ(gu��)����ԭ����(y��ng)�õ����L(f��ng)�U��������o(h��)�c��Ҫᘌ�����(w��)�ܘ�(g��u)��(y��ng)�õĖ|����������ᘌ��ϱ�����������o(h��)���@��������������(w��)�ܘ�(g��u)�µđ�(y��ng)�÷��o(h��)��(y��ng)��(d��ng)��ȫ�������o(h��)�����ᘌ��ϱ��������ڵĆ��}���҂����Կ��]������(w��)��������cAPI�W(w��ng)�P(gu��n)��WAF��������Y(ji��)�ϣ��Ķ������ϱ���ķ��o(h��)������

����(ji��)��������(w��)�������Istio��������BIstio��API�W(w��ng)�P(gu��n)�f(xi��)ͬ��ȫ����o(h��)�Լ�Istio�cWAF�Y(ji��)�ϵ���ȷ��o(h��)��

2.4.1 Istio��API�W(w��ng)�P(gu��n)�f(xi��)ͬ��ȫ����o(h��)

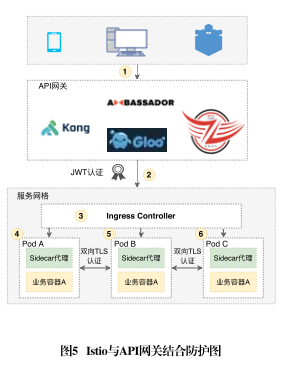

ᘌ���(y��ng)�õ��ϱ��������ԣ�Istio��ȡ�Ľ�Q������ʹ��߅������Ingress�cEgress�քe�ӹ��Ñ���������(w��)������(w��)�W(w��ng)���(n��i)������/��վ������Ingress�cEgress���t��Istio����ăɂ�Pod��Pod��(n��i)����һ����������Envoy��������Envoy�����İ�ȫ�^�V��Filter���C(j��)�ƣ���һ���̶��ϿɌ�����Web�����M(j��n)������(y��ng)���o(h��)�����F(xi��n)�е�Envoy��ȫFilter�N������^�٣��挦��(f��)�s׃�������µ�Web������Ȼ�o����(y��ng)�������еĽ�Q�������ڷ���(w��)�W(w��ng)��֮�ⲿ��һ����ԭ��API�W(w��ng)�P(gu��n)�����w��D5��ʾ��

��ȫ�����ϣ���ԭ��API�W(w��ng)�P(gu��n)���ṩȫ��λ�İ�ȫ���o(h��)�������L�����ơ��J(r��n)�C�ڙ�(qu��n)���C���������C(j��)�������z�y��Bot������(sh��)��(j��)�Gʧ���o(h��)���ڰ��������Ƶȣ����@Щ��Ч���o(h��)���A(ch��)֮�ϣ���(y��ng)�õ��ϱ���õ��˿��ơ�

���⣬ԓ��Q�����ĺ�̎߀���ڑ�(y��ng)�Ã�(n��i)���Ė|����������ͨ�^�ⲿ�W(w��ng)�P(gu��n)�ӣ��@�ӿ��ԏ�߅�������c�M(j��n)��һվʽ���o(h��)��

2.4.2 Istio�cWAF�Y(ji��)�ϵ���ȷ��o(h��)

WAF���������ҊWeb������������ȫ�a(ch��n)Ʒ��������Ч��Web�����M(j��n)����ȷ��o(h��)�������S����ԭ����������ռ�������(n��i)�ⰲȫ�S�̵�������WAF�a(ch��n)ƷҲ��Ѹ����أ�δ��������WAF�cIstio�ĽY(ji��)�ό����ںܴ�̶�����������(w��)��ȫ��

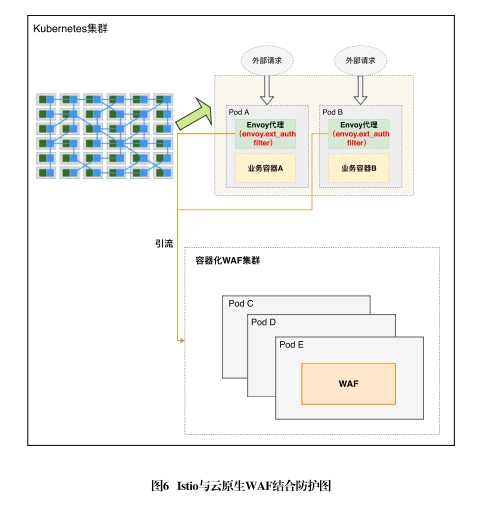

����(j��)�����Ј��{(di��o)�У����Ўҹ�˾���˸��Ե�������WAF��Q������������һ������������O(sh��)Ӌ��D6��ʾ��ԓ������Ҫ�\����Envoy���^�V���C(j��)�ƣ�Filter����ͨ�^�ⲿ�ڙ�(qu��n)HTTP�^�V����External Authorization HTTP Filter�����Ԍ�����(j��ng)�I(y��)��(w��)�����Ė|��/�ϱ�������������WAF�������Ķ��������Ո���o(h��)����(w��)�İ�ȫ��

�˷����ă�(y��u)���nj��I(y��)��(w��)�����^С�����F(xi��n)�^�����ף���������WAFҎ(gu��)ģ�����S�Ñ��I(y��)��(w��)���Ķ����ġ���ͬ�rҲ��һЩ�ˣ�������Ҫ�Ϊ�����������WAF��Envoy����ģ�K�����܆��}��������ʽ��WAF̎�������t�ȡ�

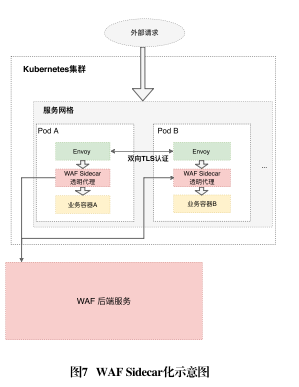

��һ�N��Q������K8s WAF������ԓ��������Istio���F(xi��n)������WAF����֞��������Agent���ͺ�˷���(w��)�ɲ��֣�Agent��������Sidecar��������Pod��Envoy�����͘I(y��)��(w��)�����g��ԓSidecar����Ҫ���Þ醢��һ������������Ա㌢�ⲿՈ������������Pod�ⲿ��WAF��˷���(w��)�У���D7��ʾ��ԓ�����ĺ�̎�ǟo��P(gu��n)���ⲿՈ�����·����Pod���cIstio�Y(ji��)�ϵ�������ӽ���ԭ���������F(xi��n)���Ԇ�����(w��)�����ȵķ��o(h��)����ͬ�r���ڲ��㣬���磬�������_(d��)�I(y��)��(w��)����ǰ��(j��ng)�v�˃������@�ڴ�Ҏ(gu��)ģ���l(f��)�����¿���Ӱ�Ч�ʡ�

���⣬����Istio�Ĕ�(sh��)��(j��)ƽ�������(w��)��(y��ng)�ð�ȫ���o(h��)�ṩ�����棬����(sh��)��(j��)ƽ��Ĭ�J(r��n)��ȡEnvoy����Sidecar�����Envoy�����ĔU(ku��)չ�Գɞ��˰�ȫ�S���^���P(gu��n)�ĵĆ��}����Щ��EnvoyҲ�ڲ������������m���ԣ�����Envoy�ṩLua�^�V����Wasm�^�V�����Ա㰲ȫ�S�̌�WAF����������Envoy���Ķ�������(w��)��(y��ng)���M(j��n)�з��o(h��)��

3 �o����(w��)Ӌ�㰲ȫ���o(h��)

3.1 �o����(w��)Ӌ�㑪(y��ng)�ð�ȫ���o(h��)

ᘌ�Serverless��(y��ng)�ð�ȫ�L�����ƣ�����ʹ�û��ڽ�ɫ���L�����ƣ�ᘌ�Serverless��Ӌ��ģʽ������׃����߀��Ҫ�M(j��n)�и���Ӵεķ��o(h��)�������J(r��n)�麯��(sh��)���x�����YԴ���x���^����m�ķ��o(h��)������

3.1.1 ����(sh��)���x

����(sh��)�g�M(j��n)�и��x����Ч���Ͱ�ȫ�L(f��ng)�U��һ������(sh��)������(w��)��Function as a Service��F(xi��n)aaS����(y��ng)��ͨ�����S�ຯ��(sh��)�Լȶ������к�߉�M�ɣ�ÿ������(sh��)���Ԫ����M(j��n)�ДU(ku��)չ�����𣬵�ͬ�r���ܱ����ƣ������ȫ�F(tu��n)ꠛ]�Ќ�����(sh��)�M(j��n)����Ч���x����ô������Ҳ��ͬ�r�L����(y��ng)���е���������(sh��)�������S����(y��ng)���O(sh��)Ӌ�IJ���׃�����@Щ����(sh��)�����ˈ�(zh��)�����У��Ķ�ʹ�������ЙC(j��)�ɳ˲��l(f��)��I(y��)��(w��)߉�������@Щ��FaaS�a(ch��n)������Ƭ�����}�����_��������(y��ng)��(d��ng)�nj�ÿ������(sh��)����߅�磬ʹ�ð�ȫ�������ȼ�(x��)��������(sh��)���e���@���ڄ�(chu��ng)���܉��L�ڱ��ְ�ȫ��FaaS��(y��ng)���Ƿdz���Ҫ�ġ�

���˸��õ،�����(sh��)�M(j��n)�и��x�������J(r��n)�鑪(y��ng)��(d��ng)������4�������M(j��n)�п��]��

��1����Ҫ�^����ه����(sh��)���{(di��o)�����У�����S���r�g�����{(di��o)�����п��ܕ���׃��������аl(f��)����׃����Ҫ�M(j��n)������(y��ng)�İ�ȫ���顣

��2��ÿ������(sh��)����(y��ng)��(d��ng)���κ��¼�ݔ��ҕ�鲻�����ε�Դ����ͬ�r��ݔ���M(j��n)�а�ȫУ

��3���_�l(f��)��(bi��o)��(zh��n)����ͨ�ð�ȫ�죬����(qi��ng)��ÿ������(sh��)ʹ�á�

��4��ʹ��FaaSƽ�_�ṩ�ĺ���(sh��)���x�C(j��)�ƣ�����AWS Lambda���Á��R�d����Ӌ���ƣ�Elastic Compute Cloud��EC2��ģ�ͺͰ�ȫ����Firecrackerģ�͙C(j��)���M(j��n)�и��x��

3.1.2 ���YԴ���x

�H�H������(sh��)�����M(j��n)���L�������Dz���ģ����繥�����Կ������ú���(sh��)�\�Еr�h(hu��n)���Ĵ������ԫ@ȡ����(w��)�˵��\�Й�(qu��n)�ޣ��Ķ��M(j��n)�ОE�ã������A(y��)�����������İl(f��)�����҂���(y��ng)��(d��ng)�ĵ��M(j��n)���YԴ���x�������ͨ�^�_Դ��ȫ����Kata Container���������M(j��n)�з��o(h��)�������ͨ�^K8s�ľW(w��ng)�j(lu��)���ԣ�Network Policy�����F(xi��n)�������ҵľW(w��ng)�j(lu��)������x��

3.2 �o����(w��)Ӌ��ƽ�_��ȫ���o(h��)

ᘌ��o����(w��)Ӌ��ƽ�_��ȫ���o(h��)�����Կ��]ͨ�^���N��ʽ�M(j��n)������(y��ng)���⡣

3.2.1 ʹ���ƏS���ṩ�Ĵ惦��ь��`

���˱M�������Ñ���ʹ���ƏS���ṩ��Serverlessƽ�_�r��ȫ���e�`������ɔ�(sh��)��(j��)й¶���L(f��ng)�U�������ƏS�̾��ṩ������(y��ng)�Ĵ惦��ь��`����λ�_�l(f��)�߅���������How to secure AWS S3 Resources��Azure Storage Security Guide��Best Practices for Google Cloud Storage�ȡ�

3.2.2 ʹ���ƏS�̵ıO(ji��n)���YԴ

�F(xi��n)������ƏS�̾���Serverless���������(y��ng)�ıO(ji��n)���YԴ������Azure Monitor��AWS CloudWatch��AWS CloudTrail�ȣ�ʹ�����@Щ�O(ji��n)���YԴ�����R�e�͈�殐���О飬����δ�ڙ�(qu��n)�L�����^�Ȉ�(zh��)�еĺ���(sh��)���^�L�Ĉ�(zh��)�Еr�g�ȡ�

3.2.3 ʹ���ƏS�̵��~�θ澯�C(j��)��

ᘌ��ܽ^�X������(w��)��A denial-of-wallet��DoW�������������ƏS���ṩ���~�θ澯�C(j��)���M(j��n)�о��⣬��AWS�_�l(f��)�߿�ͨ�^��Lambda�����_�麯��(sh��)�{(di��o)���l�Ⱥ͆δ��{(di��o)���M���O(sh��)���ֵ�M(j��n)�и澯�����ṩ�YԴ���~�����ã��������ƏS�����ṩ�������YԴ�x헹��_�l(f��)�����ã�

��1������(sh��)��(zh��)�Ѓ�(n��i)����䣻

��2������(sh��)��(zh��)�������R�r�ĴűP������

��3������(sh��)��(zh��)�е��M(j��n)�̔�(sh��)�;��̔�(sh��)��

��4������(sh��)��(zh��)�Еr����

��5������(sh��)�����d�ɴ�С��

��6������(sh��)���l(f��)��(zh��)��(sh��)��

ͨ�^�����x헵ĺ������ÿ�����һ���̶��Ͼ���DoW������

3.3 �oӋ�����(w��)���E�õķ��o(h��)��ʩ

ᘌ�Serverless���E�õ��L(f��ng)�U���҂����Բ�ȡ���·�ʽ�M(j��n)�з��o(h��)��

��1��ͨ�^���֙z�yϵ�y(t��ng)��Intrusion Detection Systems��IDS���Ȱ�ȫ�O(sh��)��O(ji��n)�yľ�R�ڱ��C(j��)�ij����������T�硰/pixel����/utm.gif����ga.js����URL��������(y��ng)�M(j��n)�����c�O(ji��n)�y��

��2���_�J(r��n)�Լ����Y�a(ch��n)���Ƿ����ƏS���ṩ��Serverless����(sh��)�I(y��)��(w��)������]�п���ͨ�^�g�[���������P(gu��n)�ƏS�̵���������

��3����ȡ��W(w��ng)��ʩ���ĸ�Դ��ֱ�ӽ�ֹ���оW(w��ng)�j(lu��)�L����

3.4 �������o(h��)�C(j��)��

�����ƏS��ͨ��ȱ��һ���Ԅӻ��C(j��)�ƌ��F(xi��n)��Serverless��(y��ng)���а����ĺ���(sh��)����(sh��)��(j��)������API�M(j��n)�з��ۙ���u���Ȳ���������_�l(f��)���ڲ������Ƒ�(y��ng)�õ�ͬ�r���������ڌ���(y��ng)�Ô�(sh��)��(j��)��API�Ĺ������Ķ���(d��o)�¹������������Д�(sh��)��(j��)������ȫ��API�l(f��)�������˱����@�N��r���_�l(f��)����Ҫ�ڑ�(y��ng)�õ��O(sh��)Ӌ�A�Ό��Y�a(ch��n)�I(y��)��(w��)�M(j��n)��Ԕ��(x��)���������а���������������4�����֣�

��1���_�J(r��n)��(y��ng)���к���(sh��)�g��߉�P(gu��n)ϵ��

��2���_�J(r��n)��(y��ng)�õĔ�(sh��)��(j��)��ͼ���(sh��)��(j��)�������ԣ�

��3���u��Serverless��(sh��)��(j��)�ărֵ��

��4���u�����L����(sh��)��(j��)API�İ�ȫ��

����һ���^��ȫ��đ�(y��ng)��ȫ���D�������һ���̶��Ͻ��͑�(y��ng)�ñ��������L(f��ng)�U��

����Serverless��(y��ng)��ͨ����ѭ����(w��)���O(sh��)Ӌģʽ�����һ�������Ĺ�������(y��ng)���S�ຯ��(sh��)�M�ɣ����_�l(f��)�߿��ܲ����˷dz����Serverless��(y��ng)�ã����@Щ��(y��ng)���У��ض�����һЩ�L�r�g�����{(di��o)�õČ��������˱��ⱻ���������ã���(y��ng)��(d��ng)���ڌ�Serverless��(y��ng)���M(j��n)�Йz�y�������DZ�Ҫ�Č������Ķ����Ͱ�ȫ�[����

�_�l(f��)�����ȑ�(y��ng)��(d��ng)���ƺ���(sh��)���ԣ��o�����m��(d��ng)?sh��)��L����(qu��n)�ޣ��h���^�ڌ��ɵę�(qu��n)�ޣ��@�Ӽ��㹥�����õ����L���{�CҲ�o���������YԴ�M(j��n)���L����

4 �Y(ji��)�Z

���ڑ�(y��ng)�üܘ�(g��u)��׃���ǎ������L(f��ng)�U����Ҫԭ���b�ڴˣ���������ᘌ����w���L(f��ng)�U����˷��o(h��)���������У�ʹ������(w��)�������Istio������һ���̶��Ͼ��⑪(y��ng)�üܘ�(g��u)�������L(f��ng)�U�����⣬Ҳ��B��Istio�cAPI�W(w��ng)�P(gu��n)��WAF�Y(ji��)�ϵĘI(y��)�緽�����Ķ����F(xi��n)����(w��)��(y��ng)�õ�ȫ�������o(h��)�����⣬�����^��ϵ�y(t��ng)�؏�Serverless��(y��ng)�ü�ƽ�_�ɷ��挦ǰ���ᵽ��Serverless�L(f��ng)�U�M(j��n)��������(y��ng)���o(h��)��B�����Կ������c���y(t��ng)��ȫ���o(h��)��ͬ����Serverlessģʽ��������������ԭ���µđ�(y��ng)�ð�ȫ������������҂���Ҫ�m��(y��ng)��Ӌ��ģʽ�IJ���׃���������࿂�Y(ji��)�����µķ��o(h��)������������K����ȫ�䌍���ס�

��ԭ�d�ڡ����ܿƌW(xu��)���g(sh��)���s־2022��7�¿���