��(n��i)�W(w��ng)����ϵ�y(t��ng)�İ�ȫ�����L(f��ng)�U(xi��n)�о�

��ӡ

��ӡ

��ժ Ҫ�� �ڙC(j��)�P(gu��n)����λ��(n��i)�W(w��ng)�У�����ϵ�y(t��ng)�İ�ȫ���}������(hu��)����ҕ�������u�ɞ�ľͰЧ��(y��ng)�Ķ̰塣���Ľ�B������ϵ�y(t��ng)��ԭ�������^�˃�(n��i)�W(w��ng)����ϵ�y(t��ng)�ͻ�(li��n)�W(w��ng)����ϵ�y(t��ng)�IJ�������˃�(n��i)�W(w��ng)����ϵ�y(t��ng)���R����Ҫ��ȫ�����L(f��ng)�U(xi��n)����������M(j��n)���h��

���P(gu��n)�I�~�� ��(n��i)�W(w��ng) ����ϵ�y(t��ng) ��ȫ����

1 ����

�S����Ϣ���IJ������룬�C(j��)�P(gu��n)����λ��(n��i)�W(w��ng)�I(y��)��(w��)������չ����(y��ng)�ò������࣬������Ñ�ʹ���w�(y��n)��Խ��Խ��Ć�λ�ڃ�(n��i)�W(w��ng)�в�������ϵ�y(t��ng)��

����ϵ�y(t��ng)��Domain Name System��DNS����Ҫؓ(f��)؟(z��)�ṩ������ַ���gӳ�����(w��)�����������ӛ�����������g�����ڙC(j��)���R(sh��)�e��IP��ַ������ϵ�y(t��ng)�����Ԓ̖(h��o)�a����̖(h��o)�a���ϵ�(li��n)ϵ������������(li��n)ϵ��ʽ����IP��ַ�����е��ϾW(w��ng)�О飬����ֱ��ͨ�^IP��ַ�L�����g�[����һ�����Ķ���ͨ�^��ԃ��������(w��)���������D(zhu��n)�Q��IP��ַ��IP��ַ�e(cu��)�ˣ�����Ĉ�(b��o)�����ɡ�TCP�B�ӡ��W(w��ng)�j(lu��)��·�ɵȶ��]�����x���ڻ�(li��n)�W(w��ng)�У�����ϵ�y(t��ng)������Ҫ�Ļ��A(ch��)�O(sh��)ʩ֮һ���_���䰲ȫ�ɿ��DZ��ϾW(w��ng)�j(lu��)�����\(y��n)�е��P(gu��n)�I�c(di��n)�����ڃ�(n��i)�W(w��ng)�У����ڸ�����P(gu��n)ע��(y��ng)��ϵ�y(t��ng)����ȫ�����O(sh��)�䡢�W(w��ng)�j(lu��)�O(sh��)�䡢�K���O(sh��)��ȵİ�ȫ������ϵ�y(t��ng)�İ�ȫ��������(hu��)����ҕ����˝u�u�ɞ�ľͰЧ��(y��ng)���ljK�̰塣

���ı��^�˃�(n��i)�W(w��ng)����ϵ�y(t��ng)�ͻ�(li��n)�W(w��ng)����ϵ�y(t��ng)�IJ�ͬ�������˃�(n��i)�W(w��ng)����ϵ�y(t��ng)���R����Ҫ��ȫ�����L(f��ng)�U(xi��n)���������һЩ����(y��ng)�İ�ȫ���ܴ�ʩ��

2 ����ϵ�y(t��ng)

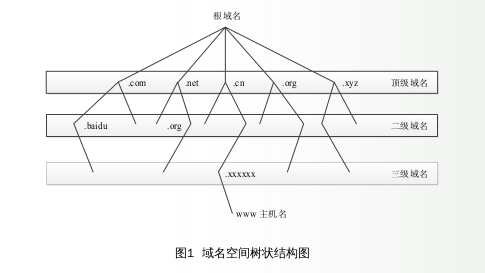

����ϵ�y(t��ng)�܌�(sh��)�F(xi��n)�����cIP��ַ�Ŀ���ӳ���c�D(zhu��n)�Q�����˱��C�W(w��ng)�j(lu��)��������Ψһ�ԣ�����ϵ�y(t��ng)��������Ę��Y(ji��)��(g��u)�Ԍ�(sh��)�F(xi��n)�����ӴεĄ��֣�ÿһ��(g��)���ι�(ji��)�c(di��n)���в�ͬ���ӹ�(ji��)�c(di��n)��ÿһ��(g��)�������ǏĮ�(d��ng)ǰ��(ji��)�c(di��n)�x������(ji��)�c(di��n)·�������й�(ji��)�c(di��n)��(bi��o)ӛ���c(di��n)������B�ӵ��ַ�������D1����(y��ng)�������顰www.xxxxxx.org.cn.�������У����ġ�.����ͨ��ʡ�ԣ������������.cn����피�(j��)��������.org�������(j��)��������.xxxxxx��������(j��)��������www�������C(j��)�����ϼ�(j��)��������(w��)���оS�o(h��)�����������дμ�(j��)��������Ϣ�������������(w��)���оS�o(h��)����피�(j��)�����������͵�ַ��Ϣ��

������������IP��ַ���������������^���Ǐĸ���(ji��)�c(di��n)�_ʼ�ģ�����Ҫ��ԃ��www.xxxxxx.org.cn���@��(g��)������IP��ַ�����������������(w��)����ԃ��.cn���ĵ�ַ��Ȼ������.cn��피�(j��)��������(w��)����ԃ��.org���ĵ�ַ��֮���^�m(x��)��.org������(j��)��������(w��)����ԃ��.xxxxxx���ĵ�ַ�������.xxxxxx������(j��)��������(w��)����ԃ��www�����C(j��)��IP��ַ���@��(g��)��ԃ���^�̣��Q�������ԃ�����@Щ�惦(ch��)��ԭʼ����ӛ���Ϣ����������(w��)���ַQ���(qu��n)����������(w��)����

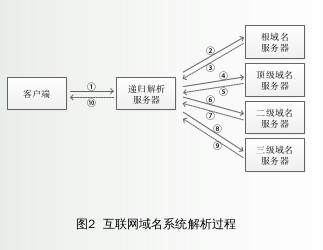

��(sh��)�H�����^���У��͑��˲���ֱ�����(qu��n)����������(w��)����ԃ���������������ڱ��ص���������(w��)���ύ�f�w��ԃՈ���ɱ�����������(w��)���������������ԃ�^�̣����������^����D2��ʾ��������������(w��)���ַQ�f�w��������(w��)����һ���ɾW(w��ng)�j(lu��)�\(y��n)�I�̲��𡢹�������IP��ַ�����ڿ͑��˵�DNS��ַ�С�ͬ�r(sh��)������߲�ԃЧ�ʣ��f�w��������(w��)�����_�����湦�ܣ�������IJ�ԃ�Y(ji��)���惦(ch��)�ڱ��ظ��پ����У��յ���ԃՈ����șz�锵(sh��)��(j��)�Ƿ��ڸ��پ����У����ǣ��tֱ�ӷ��ز�ԃ�Y(ji��)�����������^�m(x��)ԭ��ԃ�^�̡��惦(ch��)�ڸ��پ����еĔ�(sh��)��(j��)�����˴_�������^�r(sh��)�Ĕ�(sh��)��(j��)��������������TTL��Time To Live��ֵ���ƣ����^TTL�ľ��攵(sh��)��(j��)����(hu��)����������

3 ��(n��i)�W(w��ng)����ϵ�y(t��ng)�c��(li��n)�W(w��ng)����ϵ�y(t��ng)�ą^(q��)�e

��(n��i)�W(w��ng)����ϵ�y(t��ng)�c��(li��n)�W(w��ng)����ϵ�y(t��ng)����Ҫ�^(q��)�e��������Ҏ(gu��)ģ��ͬ�������^�̲�ͬ���ɿس̶Ȳ�ͬ����־����ͬ�ȡ�

3.1 ����Ҏ(gu��)ģ��ͬ

��(li��n)�W(w��ng)����ϵ�y(t��ng)��(j��ng)�^��ʮ��İl(f��)չ���ѽ�(j��ng)��һ��(g��)���εIJ�ԃϵ�y(t��ng)���l(f��)չ�ɞ�һ��(g��)��(f��)�s�����B(t��i)ϵ�y(t��ng)��Ŀǰ��ȫ�����г��^1000�f�_(t��i)DNS����(w��)�����ı��|(zh��)�Ͽ�����(li��n)�W(w��ng)����ϵ�y(t��ng)��Ҏ(gu��)ģ�����ȫ��ֲ�ʽ��(sh��)��(j��)��ϵ�y(t��ng)��

�������ԣ���(n��i)�W(w��ng)����ϵ�y(t��ng)�t���^���Σ��o횽��������Ļ�(li��n)�W(w��ng)������ֻ��������ă�(n��i)�����������Ǿ���W(w��ng)��һ��H�貿�������o2�_(t��i)DNS����(w��)����2�_(t��i)DNS����(w��)�����ǃ�(n��i)�W(w��ng)�ę�(qu��n)����������(w��)�����Խ^���ę�(qu��n)���ش���(n��i)�W(w��ng)��ݠ����κβ�ԃ����DNS����(w��)��������Ϣ�惦(ch��)�ڹ���T��(g��u)��ı��شűP�ļ����^(q��)���ļ����У�ԓ�ļ�������ԓDNS����(w��)�����й����(qu��n)����Y(ji��)��(g��u)����_��Ϣ���oDNS����(w��)�����ڞ�������(w��)���֓�(d��n)ؓ(f��)�d�������DNS����(w��)�����d��� ^(q��)���ļ�����?y��n)鲻��Ҫ����DNS����(w��)�������f�w��������(w��)����������DNS����(w��)����ԃ����˃�(n��i)�W(w��ng)����ϵ�y(t��ng)һ��ѱ���DNS����(w��)�����O(sh��)�Þ������(w��)������(n��i)�W(w��ng)����Ҏ(gu��)ģ�e��ďV��W(w��ng)��Ҳ���Էּ�(j��)���������Ĺ�(ji��)�c(di��n)�������������(w��)����

3.2 �����^�̲�ͬ

��(li��n)�W(w��ng)����ϵ�y(t��ng)�У��ɏV�������ڻ�(li��n)�W(w��ng)�е��f�w��������(w��)����͑����ṩ��ԃ����(w��)���f�w��������(w��)���ĸ������_ʼ����(j��)��ԃ��ֱ����ԃ��Ŀ��(bi��o)������

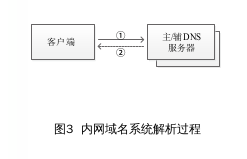

��(n��i)�W(w��ng)����ϵ�y(t��ng)�Ľ����^�̲���Ҫ��ô��(f��)�s���͑���ֱ������/�oDNS����(w��)���l(f��)�Ͳ�ԃՈ�oՓ�����Ƿ���ڣ�������/�oDNS����(w��)��ֱ�ӷ��ؙ�(qu��n)��������(sh��)��(j��)������Ҫ��������DNS����(w��)���M(j��n)�в�ԃ����D3��ʾ����(n��i)�W(w��ng)Ҏ(gu��)ģ�e������ϵ�y(t��ng)�ּ�(j��)����ij��⣩��ͬ�ӣ���/�oDNS����(w��)��һ��Ҳ��(hu��)�_��DNS���湦�ܣ������ѱ�����ģ�ֱ�ӌ������еĔ�(sh��)��(j��)���ز�ԃ�͑��ˡ�

3.3 �ɿس̶Ȳ�ͬ

��(li��n)�W(w��ng)����ϵ�y(t��ng)�������Ļ�����ģʽ��һֱ����������(d��o)���������һ��(j��)�ĸ���������(w��)���ֲ���(y��n)��ʧ�⣬����13��(g��)����������(w��)����1��(g��)������������(w��)����9��(g��)�o����������(w��)��������������2��(g��)�o����������(w��)���քe�����ښW��Ӣ������䣬1��(g��)�o����������(w��)�������ځ����ձ����o����������(w��)���еĸ��^(q��)���ļ����c������������(w��)������һ�¡��ڶ���(j��)��피�(j��)���������������Һ͵^(q��)피�(j��)��������ͨ��피�(j��)������������ͨ��피�(j��)�������ȣ��������Һ͵^(q��)피�(j��)�������ɸ����W(w��ng)�j(lu��)��Ϣ����ؓ(f��)؟(z��)�����⣬����ľ���λ�������ć��H��(li��n)�W(w��ng)�j(lu��)���Q����̖(h��o)���乫˾��Internet Corporation for Assigned Names and Numbers��ICANN���������mȻ��2016���ԁ�������������ʽ����ȫ�ƽ��˹����(qu��n)�����ٳГ�(d��n)���P(gu��n)���˺ͱO(ji��n)��؟(z��)���������ڌ��ҡ����g(sh��)�ͮa(ch��n)�I(y��)����Ȼ���Ѓ�(y��u)�ݣ�ICANN��Ҳ���^�m(x��)�����������ɹ�ݠ���@�Nһ�Ҫ�(d��)������Ļ�����ģʽ�o����(g��)��(li��n)�W(w��ng)����ϵ�y(t��ng)�ķ�(w��n)���\(y��n)�Ў��흓���[����

�ڻ�(li��n)�W(w��ng)�����wϵ�У��mȻ��.cn����.�Ї����ȇ���피�(j��)�������Ї���(li��n)�W(w��ng)��Ϣ���ģ�CNNIC����������피�(j��)�����ںܴ�̶���߀Ҫ�����ڸ��������ɿ����Ա��^��c��(li��n)�W(w��ng)����ϵ�y(t��ng)�Ĺ����w�Ʋ�ͬ����(n��i)�W(w��ng)����ϵ�y(t��ng)�Ľ��O(sh��)�������������ڃ�(n��i)�W(w��ng)���O(sh��)ʹ�Æ�λ���У��oՓ�džμ�(j��)������߀�ǃɼ�(j��)�����༉(j��)����������(j��)��������(w��)�����ڃ�(n��i)�W(w��ng)�ɿ؆�λ�Ĺ���֮�£��ɿس̶Ⱥܸߡ�

3.4 ��־����ͬ

��(li��n)�W(w��ng)����ϵ�y(t��ng)�����������^���Е�(hu��)�a(ch��n)��������־����?y��n)��Ñ����?d��ng)�l(f��)���DNS��ԃ����(hu��)�B���a(ch��n)�������ı���(d��ng)DNS��ԃ���箔(d��ng)ʹ�Þg�[���M(j��n)��ij��(g��)�����ľW(w��ng)퓕r(sh��)�����_(t��i)���ܕ�(hu��)�a(ch��n)����������̎����������(hu��)Ո��ͬ�����µĈDƬ��ҕ�l���_�����YԴ����ÿ���YԴՈ��(hu��)�a(ch��n)��һ��DNS��ԃ�������IJ�ԃ��(d��o)�®a(ch��n)��������־����ij�\(y��n)�I�̵ľW(w��ng)�j(lu��)�У�ÿ����Ԯa(ch��n)����ʮTB��(j��)��DNS��־��

��(n��i)�W(w��ng)����ϵ�y(t��ng)����־��ҪС�ö࣬һ�����(n��i)�W(w��ng)�Ŀ͑��˔�(sh��)��Ҏ(gu��)ģ���ޣ���ԃ�����wҪ�ٵöࣻ��һ���棬��(n��i)�W(w��ng)�������Ĕ�(sh��)�����ޣ�һ��H�����ׂ�(g��)����ʮ��(g��)���ڃ�(n��i)���k�����I(y��)��(w��)������Web��(y��ng)�á��W(w��ng)վ�ȡ�ͬ�r(sh��)������(n��i)��Ҳ�h(yu��n)�]�л�(li��n)�W(w��ng)�S��������(d��ng)��ԃ�^�١�һ���(n��i)�W(w��ng)����ϵ�y(t��ng)ÿ��a(ch��n)������־����MB��(j��)��

4 ��(n��i)�W(w��ng)����ϵ�y(t��ng)�İ�ȫ�����L(f��ng)�U(xi��n)

��(n��i)�W(w��ng)����ϵ�y(t��ng)�IJ�ͬ���c(di��n)�Q�����䰲ȫ���}Ҳ�c��(li��n)�W(w��ng)����ϵ�y(t��ng)��ͬ�����������һЩ��Ҋ��ȫ���}�ڃ�(n��i)�W(w��ng)����ϵ�y(t��ng)�еİ�ȫ�����L(f��ng)�U(xi��n)��r��

4.1 ����Ͷ��

����Ͷ����Ҫᘌ������f�w��������(w��)�����������������f�w��������(w��)���o���(y��n)�CDNS��(sh��)��(j��)�挍(sh��)�Ե����c(di��n)����̓�ٵ�DNS��ԃ�؏�(f��)�����f�w��������(w��)���ĸ��پ����У�ͬ�r(sh��)�����L�����ж��ĕr(sh��)�g��������߀��(hu��)���؏�(f��)TTL�O(sh��)�������@�ӿ͑������f�w��������(w��)����ԃ���P(gu��n)������Ϣ�r(sh��)����(hu��)���и��پ�����ж���Ϣ����(d��o)�¿͑����յ��e(cu��)�`��IP��ַ���L���������߿��Ƶķ���(w��)��������Ñ���(sh��)��(j��)й¶���ڃ�(n��i)�W(w��ng)����ϵ�y(t��ng)�У��˷N������ʽֻ�m���ڶ༉(j��)������DNS����(w��)���_���f�w�������ܵ���r�����ڃH�����o���_(t��i)DNS����(w��)���Ćμ�(j��)����ʽ����?y��n)������oDNS����(w��)������Ҫ������DNS����(w��)����ԃ�����һ�㲻��(hu��)�����ж���

4.2 DNS ID���_

�����������û���UDP�f(xi��)�h�Ĕ�(sh��)��(j��)��(b��o)���M(j��n)��ͨ�ţ���Ո���(b��o)�ĺ�푑�(y��ng)��(b��o)�ľ�����ͬ�Ĕ�(sh��)��(j��)�Y(ji��)��(g��u)����D4��ʾ�����Ј�(b��o)���^����ID��DNS��ԃ��(y��ng)���Ψһ��(bi��o)�R(sh��)��ͨ�����S�C(j��)���ɵġ���(d��ng)�͑��˰l(f��)��DNS��ԃ�r(sh��)�������߿�����DNS����(w��)����(y��ng)��ǰ����ͬ��ID��푑�(y��ng)��(b��o)�Č��͑����M(j��n)�����_��������Σ���;���Ͷ��һ�ӣ�����(hu��)ʹ�͑����L���������߿��Ƶķ���(w��)�������乥�����羏���ж������־á�

DNS ID������Ҫ�@ȡ�͑���DNSՈ���(b��o)���^����ID�����øF�e���@ȻЧ�ʲ��ߣ�ͨ�^�O(ji��n) �͑��˾W(w��ng)�j(lu��)��(sh��)��(j��)�����߲�ȡARP���_�ķ�ʽ��������(sh��)�F(xi��n)���e�ǹ����ߺͿ͑�����ͬһ��(g��)��(n��i)�W(w��ng)��ͬһ��(g��)�W(w��ng)�ε���r�¡�

4.3 ��ͨDDoS����

�ֲ�ʽ�ܽ^������DDoS���ǾW(w��ng)�j(lu��)���Ҋ�Ĺ�����ʽ�����H����ϵ�y(t��ng)���W(w��ng)�j(lu��)�����з���(w��)���������亦������w������ʽ�ж�N��ᘌ�����ϵ�y(t��ng)��DDoS��������������������ô���������DNS��ԃՈ���ռ��DNS����(w��)���ľW(w��ng)�j(lu��)������CPU����(n��i)����YԴ��ʹ�������Ϸ���DNS��ԃ�ò���푑�(y��ng)����ͨDDoS����������Ҫ�����^��Ŀ������C(j��)�������������ԃ��(sh��)�����㣬���ܸ��wסDNS����(w��)�����YԴ���͟o�������ɹ������ڃ�(n��i)�W(w��ng)�б����͑��˔�(sh��)�������ޣ��ټ��Ϸ��o(h��)��ʩ���^�࣬�^�y���ƴ������C(j��)�M(j��n)��DDoS���������⣬DDoS����ֻ��(hu��)��(d��o)��DNS����(w��)�������½������t��ߣ�����ԃ�Y(ji��)��߀�����_�ģ�����ڃ�(n��i)�W(w��ng)�еİ�ȫ�����L(f��ng)�U(xi��n)�^�͡�

4.4 DNS �Ŵ�

ͨ����DNS푑�(y��ng)��(b��o)��ֻ�Ў�ʮ��(g��)�ֹ�(ji��)�����ض���ԃ��DNS푑�(y��ng)��(b��o)�ąs���Ժ��L������ANY��͡�TXT��ͻ���EDNS0��DNS푑�(y��ng)��(b��o)�Ŀ�����ǧ������ǧ��(g��)�ֹ�(ji��)��푑�(y��ng)��(b��o)�ĵ��L����ͨ��Ո���(b��o)�ĵĎ�ʮ����DNS�Ŵ������������@һ���ԣ���DNS����(w��)���l(f��)�ʹ������ԃՈ��DNS����(w��)�����؏�(f��)��ʮ���đ�(y��ng)���������YԴ����������ġ��@�N�������Կ�������ͨDDoS�����ļӏ�(qi��ng)�棬�����߿����ø��ٵIJ�ԃ��������ع��cDNS����(w��)����ͬ��ͨDDoS����һ�ӣ����ڃ�(n��i)�W(w��ng)�пɿ��Ƶ����C(j��)��(sh��)�����ޣ�Ҫ�ɹ���ɴ��������һ�����y�ȡ�

4.5 DNS���乥���ͷ���Ŵ�

DNS���乥��������DNS����(w��)����푑�(y��ng)��(b��o)�Ĺ����͑��˻��f�w��������(w��)���Ĺ�����ʽ�����������ÿ������C(j��)�����(g��)DNS����(w��)���������w���l(f��)�������DNS��ԃՈ��ԃՈ���ԴIP��ַ������ܺ��͑��˻��f�w��������(w��)����IP��ַ���@��DNS����(w��)�����ص�푑�(y��ng)�Y(ji��)�������͕�(hu��)ȫ�����ܺ��͑��˻��f�w��������(w��)���ϣ�Ѹ���������YԴ����(d��o)�o���ṩ����(w��)��

DNS���乥��ͨ���Y(ji��)��DNS�Ŵ�һ��ʹ�ã�������Ŵ����l(f��)���������ԴIP��ַ�ġ���(hu��)�Ŵ�푑�(y��ng)��(b��o)�ĵ�DNS��ԃՈ��������(qi��ng)����Ч�����@�N��ʽ��������ͨDDoS��������Ч��

���ڷ��乥���ͷ���Ŵ�����Ҫ����ķ����w����DNS����(w��)������푑�(y��ng)��ԃՈ����(n��i)�W(w��ng)��DNS����(w��)����Ҏ(gu��)ģ��(sh��)��Ҫ�Ȼ�(li��n)�W(w��ng)��С�ö࣬����@��������ڃ�(n��i)�W(w��ng)�аl(f��)���ĸ����^�͡�

4.6 DNS��־й¶

DNS����(w��)����־�к��п͑���Ո������������ӛ䛣�һ��������ڡ��r(sh��)�g����Ո��ԴIP��ַ�Ͷ˿�̖(h��o)��Ո������������ӛ䛵���Ϣ����(n��i)�W(w��ng)����ϵ�y(t��ng)�У�Ո��ԴIP��ַ���ǿ͑����挍(sh��)��IP��ַ���@�ӣ�DNS��־ӛ䛾��ṩ��һ��(g��)�����Ĵ�����C(j��)�б����ڃ�(n��i)�W(w��ng)�У����N���蹤�ߕ�(hu��)����(y��n)�����ƣ�����܉��L����DNS����(w��)����־���ʹ�����蹤���õ��˴�����C(j��)�б�������˾W(w��ng)�j(lu��)�B�����ĵ�һ����

��(li��n)�W(w��ng)����ϵ�y(t��ng)�У���ʹ��IPv4����r�£�һ����?y��n)��ַ���g���ޣ��͑����L����(li��n)�W(w��ng)�r(sh��)����(hu��)�M(j��n)�оW(w��ng)�j(lu��)��ַ�D(zhu��n)�Q������f�w��������(w��)����־�е�Ո��ԴIP��ַ�����ǿ͑��˵��挍(sh��)��ַ��IPv6�h(hu��n)���£�IP��ַ�����Ǿoȱ�YԴ���͑����L����(li��n)�W(w��ng)���M(j��n)�е�ַ�D(zhu��n)�Q���f�w��������(w��)���ϴ惦(ch��)�ľ����挍(sh��)�Ŀ͑���IP��ַ���������������������f�w��������(w��)������͑������(qu��n)����������(w��)����ԃ�ģ���˙�(qu��n)����������(w��)���ϵ�DNS��־��Ո��ԴIP��ַ���f�w��������(w��)����IP��ַ�����ǿ͑���IP��ַ�����ǻ�(li��n)�W(w��ng)����ϵ�y(t��ng)��DNS����(w��)�����к�����DNS��־����־�������õ��y�ȱ��^����˰�ȫ�����[�������^�͡�

DNS�f(xi��)�h�O(sh��)Ӌ(j��)֮���]���^��]��ȫ���}�������Ч�ʣ�������DNS�������ǻ������Ă�ݔ?sh��)ģ��]�в�ȡ���o(h��)��ʩ�����ͨ�^�·�O(ji��n) �ķ�ʽ��Ҳ���Է�����Ո��ԴIP��ַ����ԃ����������Ϣ����������ͨ�^�O(ji��n) DNS푑�(y��ng)��(b��o)�ģ��@ȡ����(w��)����IP��ַ�б���

4.7 ��/�o����(d��ng)

��(n��i)�W(w��ng)����ϵ�y(t��ng)ͨ������/�o��ʽ����DNS����(w��)������(d��ng)����ijһ�_(t��i)����(w��)�����ܹ����r(sh��)����һ�_(t��i)����(w��)����Ȼ�����ṩ��������(w��)��Ȼ����(sh��)�H�����У������oDNS����(w��)������λ��ͬһ�W(w��ng)�Ρ�ͬһ��������ͬһ�������c(di��n)��������Ч��ֹ�^(q��)����ͻ�l(f��)�¼���ɵķ���(w��)�Дࣨ����W(w��ng)�j(lu��)�Дࡢ����Дࡢ�����������ȣ������Н��ڵĿ����Ԇ��}���ڻ�(li��n)�W(w��ng)����ϵ�y(t��ng)�У�����ϵ�y(t��ng)���P(gu��n)�I���A(ch��)�O(sh��)ʩ���oՓ���f�w��������(w��)����߀�Ǚ�(qu��n)����������(w��)�����������˴������o����(w��)�����R�����(w��)�����˷���İ�ȫ�[���^�͡�

4.8 �����^(q��)���ļ���ݔ

�^(q��)���ݔ���������oDNS����(w��)��֮�g�Ĕ�(sh��)��(j��)���º͂�ݡ����磬��(d��ng)��DNS����(w��)���ϵę�(qu��n)��ӛ䛰l(f��)��׃���r(sh��)���oDNS����(w��)��ͨ�^�^(q��)���ݔ?sh��)ķ�ʽ����DNS����(w��)�����d�^(q��)���ļ��������������Ա���?j��n)?sh��)��(j��)һ�¡��ھ��w��(sh��)�F(xi��n)�ϣ��^(q��)���ݔ���ÿ͑���-����(w��)������ʽ�M(j��n)�У��͑��˰l(f��)��һ��(g��)axfr�����������^(q��)���ݔ����͵�DNS��ԃՈ��ͨ�^TCP�B�ӏķ���(w��)���˫@ȡ�����ą^(q��)���ļ���

�^(q��)���ļ�����������(w��)�������Д�(sh��)��(j��)����(y��ng)ԓ��(y��n)���o(h��)������й¶����ˣ����������^(q��)���ݔ��(y��ng)��(d��ng)�H���S�������ε�DNS����(w��)��֮�g�M(j��n)�С�����(n��i)�W(w��ng)�У����ں��ⲿ�W(w��ng)�j(lu��)���x���˷��������(j��ng)�������DNS����(w��)�������ò���(d��ng)�������������C(j��)���������î��������^(q��)���ݔ�@ȡ�����^(q��)���ļ�����¶�W(w��ng)�j(lu��)�е���Ϣ���ӿ�B�����M(j��n)�̡�

4.9 �����^(q��)���ļ�����

��DNS����(w��)���ą^(q��)���ļ����¿�ͨ�^�\(y��n)�S���C(j��)������(w��)���ϵą^(q��)���ļ���ɣ��\(y��n)�S���C(j��)ͨ�^updateՈ����Ɍ��^(q��)���ļ����ġ��@��(g��)����Ҳ��(y��ng)��(d��ng)�H���S�������ε����C(j��)��DNS����(w��)��֮�g�M(j��n)�У�����(n��i)�W(w��ng)�У��Еr(sh��)���˱���������DNS����(w��)����(hu��)�_�����ã������������C(j��)�����Ը��£��@�ӹ����߿���ͨ�^��(g��u)�쐺���updateՈ�^(q��)���ļ��M(j��n)�������ģ�������������ַ���Ğ鹥���߿��Ƶ�IP��ַ���Ա��_չ��һ���`���О顣

�C�ϣ��������e��һЩ��Ҋ��ȫ���}�ڃ�(n��i)�W(w��ng)����ϵ�y(t��ng)�еİ�ȫ�����L(f��ng)�U(xi��n)��r�����⣬߀��һЩ������Մ��DNS����(w��)������ϵ�y(t��ng)���ò����ơ�DNSܛ����Linuxϵ�y(t��ng)��BIND��Windowsϵ�y(t��ng)��DNS����(w��)ϵ�y(t��ng)�M�������ò����Ƶ��L(f��ng)�U(xi��n)���Լ�һЩ�ڃ�(n��i)�W(w��ng)����ϵ�y(t��ng)���F(xi��n)���ʷdz��͵İ�ȫ�����L(f��ng)�U(xi��n)���������������_������DNS����(w��)�����oЧ������ԃ�����ȣ��Ͳ���һһ٘������1���^�˃�(n��i)�W(w��ng)����ϵ�y(t��ng)�ͻ�(li��n)�W(w��ng)����ϵ�y(t��ng)һЩ��ȫ�����L(f��ng)�U(xi��n)�l(f��)���ĸ��ʡ�

5 ���P(gu��n)���o(h��)��ʩ���h

�齵�̓�(n��i)�W(w��ng)����ϵ�y(t��ng)�İ�ȫ�����L(f��ng)�U(xi��n)�����Բ�ȡ���N���o(h��)��ʩ��

��1�������ľW(w��ng)�j(lu��)�Y(ji��)��(g��u)�O(sh��)Ӌ(j��)����DNS����(w��)��ǰ�����������IPS�ȷ��o(h��)�O(sh��)�䣬���W(w��ng)�j(lu��)�����M(j��n)���^�V����ϴ����DNS����(w��)�����oDNS����(w��)��λ�ڲ�ͬ�ľW(w��ng)�Σ������ڲ�ͬ�������l�����S�ģ������ڲ�ͬ�Ę�����W(w��ng)�j(lu��)�����M(j��n)�зֶΣ��ھW(w��ng)�j(lu��)�в����O(sh��)��������ϵ�y(t��ng)��

��2������DNS��ȫ��չ�f(xi��)�h��Domain Name System Security Extensions��DNSSEC����DNSSEC���Ô�(sh��)�ֺ����ķ�ʽ��Q����������ӛ䛂�ݔ�еİ�ȫ���}��������Ч��������Ͷ����DNS ID���_�ȹ�����

��3���ӏ�(qi��ng)�����������ã��H�_�ű�Ҫ����(w��)�Ͷ˿ڣ���DNS����(w��)��TCP��UDP��53̖(h��o)�˿ڣ�δ��DNS����(w��)�˿�̖(h��o)����r�£���

��4��DNS����(w��)����(y��ng)���ø����ܵ�Ӳ�����_������DDoS�����p���c������ϵ�y(t��ng)�H�_�ű�Ҫ����(w��)�Ͷ˿ڣ����Âθ�Ŀ䛣����������֙z�y��������ܛ���ȷ��o(h��)ϵ�y(t��ng)����(y��n)�����ƌ�DNS��־���^(q��)���ݔ�ļ����L����(qu��n)�ޡ�

��5������DNSܛ�������ã��������r(sh��)���°汾����������������ԴIP��ַ���[��DNSܛ���汾�ȡ�

6 �Y(ji��)�Z

��(n��i)�W(w��ng)����ϵ�y(t��ng)�İ�ȫ�����L(f��ng)�U(xi��n)���}��������ҕ�����Ľ�B������ϵ�y(t��ng)��ԭ�������^�˃�(n��i)�W(w��ng)����ϵ�y(t��ng)�ͻ�(li��n)�W(w��ng)����ϵ�y(t��ng)�IJ�ͬ�������˃�(n��i)�W(w��ng)����ϵ�y(t��ng)���R����Ҫ��ȫ�����L(f��ng)�U(xi��n)�����o����һЩ���M(j��n)���h��

��һ�����S����(n��i)�W(w��ng)Ҏ(gu��)ģ�IJ����U(ku��)���e�LJ����������(w��)��(n��i)�W(w��ng)�Ľ��ɡ��U(ku��)չ�����������(w��)��(n��i)�W(w��ng)�И�(g��u)�����Ҽ�(j��)���Ń�(n��i)�W(w��ng)�����wϵ������Խ��Խ���У���(n��i)�W(w��ng)����ϵ�y(t��ng)��(hu��)�ɞ��(n��i)�W(w��ng)�ĺ��Ļ��A(ch��)�O(sh��)ʩ���䰲ȫ���}����(hu��)Խ��Խ���P(gu��n)ע��

��ԭ�d�ڡ����ܿƌW(xu��)���g(sh��)���s־2020��10�¿���