5G��Ϣ��ȫ�L�U�о�

��ӡ

��ӡ

1 ����

������һ���Ƅ�ͨ�ż��g��5Gϵ�y�������Ƅӻ��W�Ñ��I���w�Ļ��A֮�ϣ��Mһ���M��δ�����W���õĺ��������c���ИI����ںϣ����F�����ġ��f�ﻥ����

5G�W�j֧�ָ��ߎ��������͕r�ӡ������B���ܶȣ����ԝM��3��È����������Ƅӌ�����Enhanced Mobile Broadband��eMBB�������ɿ��͕r��ͨ�ţ�Ultra-reliable and Low-latency Communications��uRLLC���Լ������C���ͨ�ţ�Massive Machine Type Communications��mMTC����

��M��3�N��ͬ�I����͵�ͨ����Ҫ��Ҫ���\�I���܉�ᘌ���ϵ�y���h���µIJ�ԣ��о�5G�I��ϵ�y��ȫ����ĵ�������������5G�W�j�I�յİ�ȫ�ܿأ�����5G�W�jϵ�y�I���\�I��ȫ��

2 5G�W�j�ܘ��c����������

������Ŀǰ5G�W�jҎ��ʹ�õ�NSA Option3x��SA Option2�ɷN�ܘ���������5G�����������ڵ���Ϣ��ȫ���}�M�з�����

2.1 NSA Option3x�W�j�ܘ���B�c����������

����NSA Option3x������5G�W�j���w�ܘ���4G LTE�W�j���w�ܘ�������ͬ�����ɷֽM����ľW���·����ľW��IMS���ľW�����P�I��ƽ�_���o������W��NSA�K�˽M�ɣ����зֽM����ľWͨ�^��������֧��NSA���ľW�����QEPC+����NSA Option3x�ľW�jϵ�y�У��������ͨ�^eNB��EPC+��S1-C�ӿ��B�ӽ�����

����NSA Option3x�����������ɰ����d������4GeNB��վ��5GgNB��վͨ�^S1-U������EPC+������X2�ӿڳ��˳��d�����⣬߀֧�֔�������ĵĽ�������gNB֧��һ�����d�ȵ����Д�������һ��Ҏ�tͨ�^X2�ӿڷ�����eNB�����Д����ɏ�eNBͨ�^X2�ӿڰl����gNB��Ҳ��ֱ��ͨ�^NR�տڰl����gNB�����������ͨ�^eNB�����ľW��Volte����ͨ�^eNB�����ľW��

2.2 SA Option 2�W�j�ܘ���B�c����������

��SA Option 2�M�W��ʽ�У�����Ӽ��ǽ��������͔�����ͨ�^5G�f�h�M�Ђ�ݔ��

�ں��ľW���棬���ľW�M�W�ܘ����O���5G�º��ľW�ܘ����O�䣻���к��ľW������̰���5G���ľW�f�h�M�Ђ�ݔ�� 5G��������û��ڷ��յļܘ���SBA����������WԪ����AUSF��AMF��SMF��NSSF��NEF��NRF��PCF��UDM�ȣ�5G�Ñ��湦���O���UPF�����Ԍ���ֱ�ИI�Ñ��ṩ�I�Ճ�����������W�j��Ƭ��߅��Ӌ�㣨MEC����Ϣ�_�ŵȡ�

�ڽ���W���棬5G SA�Ñ�ͨ�^NR�տڽ���5G���ľW��5G�������gNB��վ��֧���c4G�ГQ�����x�����������п����攵���c�Ñ��攵����ͨ�^gNB��ݔ��5G���ľW��

3 5G��Ϣ��ȫ�ܿ�

5G�W�j�ܘ��Լ����õ�׃����ʹ��5G����Ϣ��ȫ�ܿ�Ҳ�S֮�l����׃�������҂���5G��Ϣ��ȫ�ܿ��wϵ�Լ�5G�������˹����ܣ�AI�������W��IoT������Ӌ�㣨Cloud Computing��������Big Data����߅��Ӌ�㣨Edge Computing���@�ׂ������������׃���������c����B5G�W�j����Ϣ��ȫ�ܿ؆��}��

3.1 5G��Ϣ��ȫ�ܿ��wϵ���}����

��1��NSA�ܘ��µ���Ϣ��ȫ�ܿ�׃����NSA�ܘ��£��ܘ��c���õ�׃���飺����W��վ�l��׃��������5G��gNB��վ�������F5G�������˹����ܡ����W����Ӌ�㡢����߅��Ӌ��Ȉ����µ��I�գ�5G��ݔ���ʕ������4G���@��ߡ�

��������׃�����҂���Ҫ�_�J��ȫ�ܿص������c�飺��Ϣ��ȫ�ܿ�ϵ�y�ĸ��w�����ܷ�5G�I���M�и��w���F��ϵ�y�Ľ�����Ӌ�������茦5G�����µĸ����ʘI���M��ƥ�䡣

��2��SA�ܘ��µ���Ϣ��ȫ�ܿ�׃����SA�ܘ��£��ܘ��c���õ�׃���飺����W�����ľW���O�䡢���̡�������l��׃��������W�c���ľW�������µ�5G�O�䣻�����F����5G�����ڲ�ͬ�������I�գ����a��������ֱ�ИI�µ����ã�������߅��Ӌ�㡢��Ƭ��

��������׃�����҂���Ҫ�_�J��ȫ�ܿص������c�飺��Ϣ��ȫ�ܿ�ϵ�y�ĸ��w������������Ϣ��ȫ�ܿ�ϵ�y��Ҫ���죬ƥ��ϵ�y�ܘ������µđ��È������I�ա��f�h�ṩ��ȫ�ܿ��������鴹ֱ�ИI�ṩ��ȫ�ܿء�

3.2 5G���˹����܈����µ���Ϣ��ȫ�ܿ�

3.2.1 5G�c�˹������ں��µ���Ϣ��ȫ�L�U

5G�W�j�£��˹������ṩ�đ��Ô����������L��ͬ�r�@Щ����Ҳ��������ȫ�L�U���磺

��1����Ȃ��켼�g����Ȃ��죨Deepfake����һ�N�����˹����͙ܺC���W�����˵�Ę�B�ӵ�����һ���˵����w�ϵļ��g��Ŀǰ���Aʢ�D��W�о��ˆT�ѽ�����������ҕ�l�˹����ܼ��g��̓�M�������������v���_���Լفy���Ч����δ�����������ӿ��ܕ������˹����ܼ��g��ᘌ�������������̓��ҕ�l���M���p�_�����������ȡ�

��2���˹����ܐ���ܛ�����������IBM�о�Ժ��ȫ�о��ˆT�_�l��һ�N���˹������ӵġ��߶�ᘌ��Ժͻر��ԡ���������DeepLocker�����F�еĎN�˹�����ģ���c��ǰ�Đ���ܛ�����g��Y�ϣ�����һ�N�e���������Ե����͐���ܛ����ԓ����ܛ�������[������D��ֱ�����|�_�ض��ܺ��ߣ��ŕ�ጷŐ����О顣

��3���Z���C�����}�_�Ԓ��2019�ꡰ3��15��������عⲻ����Iͨ�^ģ������������ܙC���˓ܴ�����}�_�Ԓ���ڌ�ij�˹����ܹ�˾�İ��L�У�ӛ�߰l�F��һ���ԓ��˾�������ܙC���˓ܴ���40���|���}�_�Ԓ���漰30�����ИI��

��4���˹�������~�]�����ڿͿ���ʹ���˹����ܼ��g�����Ñ�����������ᘌ��Ե���~�]�������⣬߀�����Ì������ɾW�j���g�������@�^Ŀǰ���еķ���~�]��ϵ�y���_�������Ñ���Ŀ�ġ�

3.2.2 ᘌ�5G�c�˹������ں��������L�U�Ĺܿش�ʩ

�˹�������Ϣ��ȫ�L�U��������5G�W�j�������е��L�U�������˹��������������е��L�U��5G�W�jʹ���˹����ܼ��g��ʹ��Ѹ�����ӣ�����˹����ܵİ�ȫ�L�UҲ�����҂�ᘌ��˹������L�U��������¹ܿش�ʩ��

��1������Ӗ�����������ɴ��������ӱ���ģ���M�ЌW��������ģ�͑��������ӱ����������֙C����ܛ���ܿ�ϵ�y���r������ܛ�������죻�}�_�Ԓ��̓�����бO��ϵ�y���Ԅ��Z���ܴ�����ᘌ��ԵıO�����̡��㷨ģ�ͣ�������Ϣ���йܿ�ϵ�y���r������~�Wվ�R�e�㷨��

��2��Դ�^�A���c��������Y�ϡ������˹��������ɵ�̓����ҕ�l��Ŀǰ�İ�ȫ�ܿ�ϵ�y���yֱ�ӱO�y�����ֻ���϶�M�йܿء����hҕ�l�l��Դ�^�ӏ����ˣ����Ų������������W���k�����P���T�Ӵ��`Ҏ�ˆT���Wվ̎�P���ȡ�

3.3 5G�����W�����µ���Ϣ��ȫ�ܿ�

�f�ﻥ���˹����ܕr�����������W����K�OĿ��֮һ�����W�O��ĺ������L���Լ�5G�W�j���û�����չ�_����ʹ���W�����l����Ϣ��ȫ�L�U�c4G�r�����Ҳ���ɱ����L����˸���Ҫ���c�Pע��

3.3.1 5G�c���W�ں��µ���Ϣ��ȫ�L�U

���W���İl�Ź����������ܳ��F�`Ҏ�D���D��ȹ����L�U�����W�K���ױ��������ܐ�����ƣ��M�������γɽ�ʬ�W�j�����������W�j�Ñ������F�Ƿ�ɢ���`Ҏ���ݵ��L�U����������������š��ܴ��}�_�Ԓ�ȣ���

3.3.2 ᘌ�5G�c���W�ں��������L�U�Ĺܿش�ʩ

���������`Ҏ�����W�������Ի������W���_����ע�ԣ���Ϣ��λ����Ϣ���ϾW������ͨԒӛ䛡�����ӛ䛵Ȕ����M�Ќ�헷�����������ȫ�L�U�M�бO�أ��ɲ�ȡ�����W����ȫ�O�y�������¡�

��1���I�՞E�÷������������W�����ڙ��ƄӘI����r������Ϊ��_ͨͨԒ���ϾW�ȹ��ܣ������M���c�����M�~�εȔ����M�з�����

��2���C�����x�O�y���������W�����ڙ���ИI�I����r���������ϵ�y����늱�����늘�����܇�W�����ܰ���ϵ�y�����ܽK�ˡ�IMEI̖�a���Լ����P�I�տ��ܵ�λ����r�ȃ��ݣ����ж��ИI��/���W���Ƿ���ڙC�����x�ĬF��

��3��λ�î���׃�ӷ������������W�����ڙ���ИI�I����r���Լ�LAC��CI�����ȣ��Д��Ƿ����λ�î���׃����r��

��4��������z�y�������ϾW��־��DNS��־�Ȕ������l�F���W���O�䱻��ֲ����T�������������M��DDoS��������ʬ�W�j�ڵV���О顣

��5���}�_�Ԓ���������ŷ������������W��̖����Ϣ��ͨԒ��������������������ψ����l�F���W���ܴ��}�_�Ԓ���l���������š���������朽ӵ���r��

��6���^��������ИI���������w�B�ݷ�����������չʾ�`Ҏ�����W���ą^����r��������У����ИI��r�����w�B�ݣ�����r�gչʾ���`Ҏ����չʾ������չʾ�������`Ҏ��rչʾ�ȣ���

3.4 5G����Ӌ������µ���Ϣ��ȫ�ܿ�

5G�h���£��������Ӌ���YԴ��������W�j��Ҳ�����ٸ���ҕ�l��̓�M�F��/�����F����VR/AR������ҕ�l�ȘI�յİlչ���YԴ�ĔU�����I�յİlչ��Ҳ���o��Ϣ��ȫ�ܿ؎����µ�����

3.4.1 5G�c��Ӌ���ں��µ���Ϣ��ȫ�L�U

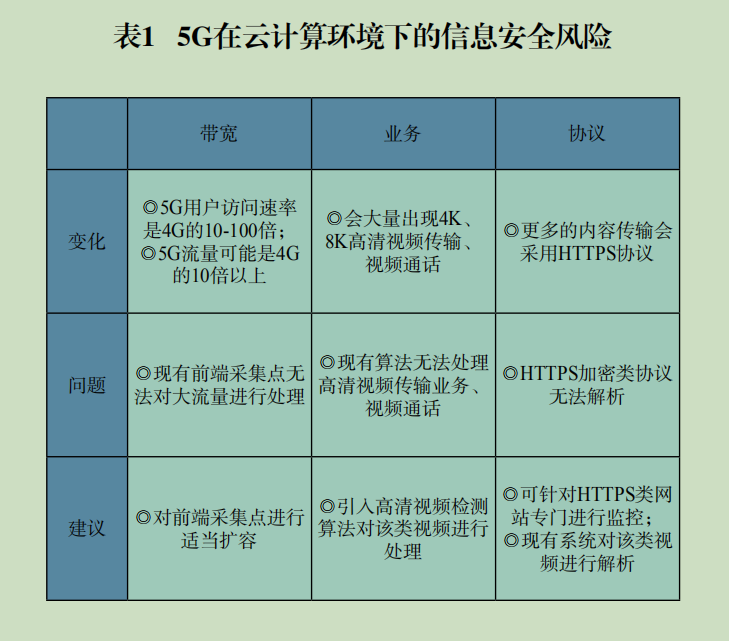

��5G�W�j�h���£���Ӌ�����������Ϣ��ȫ�L�U��Ҋ��1��

3.4.2 ᘌ�5G�c��Ӌ���ں��������L�U�Ĺܿش�ʩ

���1����B������5G�h����������Ć��}����Ҫ���F�ڲ�����Ϣ���йܿ�ϵ�yǰ�˲ɼ��c�M���m���U�ݣ���M�������������³��F�ĘI�ա��f�h������HTTPS�ȣ�����Ҫᘌ����M�Ќ���о��������ض��ă����M��߀ԭ���������ж���

3.5 5G��߅��Ӌ���е���Ϣ��ȫ�ܿ�

3.5.1 5G�c߅��Ӌ���ں��µ���Ϣ��ȫ�L�U

�Ƅ�߅��Ӌ�㣨MEC����һ����Ӳ��+ܛ������ϵ�y��ͨ�^���ƄӾW�j߅���ṩIT���խh������Ӌ���������Ԝp�پW�j�����ͷ��ս����ĕr�ӣ���5G����Ҫ֧����������5G�����M�W�����Ժ��AӋ܇�W��̓�M�F���������F��������ҕ�l�����I���W���h���t���ȱ��ഹֱ�ИI���Õ��漰߅��Ӌ�㡣߅��Ӌ�����������c:

��1�����y��CDN/WebCache�У�߅�����c��ֱ�Ӯa��������Ҳ���������M��̎���������Ƀ������Č������M�зְl����ֱ�ӌ��Ñ��ϾW�����M�о��档

��2����߅��Ӌ���У��Ñ��O�䣨������܇�������O�䡢�t��ƽ�_����ͥ��X�������֙C�ȣ��a���Ñ�Ȕ������ς���߅����/߅����������߅���������ڲ������ķ������l��������ǰ���£�ֱ�ӌ������M�Ѓ��桢Ӌ�㣬����̎���Y�����ؽo�Ñ��O�䡣

��3���Ñ���ς���������ý�w��͵Ĕ��������ܴ�����Ϣ��ȫ�L�U�[����

3.5.2 ᘌ�5G�c߅��Ӌ���ں��������L�U�Ĺܿش�ʩ

߅��Ӌ����5G�Ñ�������ģ�K��߅��Ӌ��ƽ�_���ɣ�5G�W�j�п�������Ñ���ص��x��������WԪ���Լ����ڴ�^/ʡ���ģ��Ñ���WԪ�ɸ����I��������r��Ҫ�Ӳ����ڲ�ͬ�ľW�jλ�ã�������^/ʡ���ġ����С��^�h�ȣ���Ȉ��ęz�y��Deep Packet Inspection��DPI���O��Ɍ�UE���Ñ����N3�ӿڔ����M�вɼ����M���M�бO�ء�

4 5G���F�а�ȫ�ܿ�ϵ�yӰ푷���

4.1 5G NSA�ܘ�����ȫ�ܿ�ϵ�y��Ӱ�

4.1.1 ��DPI�ɼ��O���Ӱ�

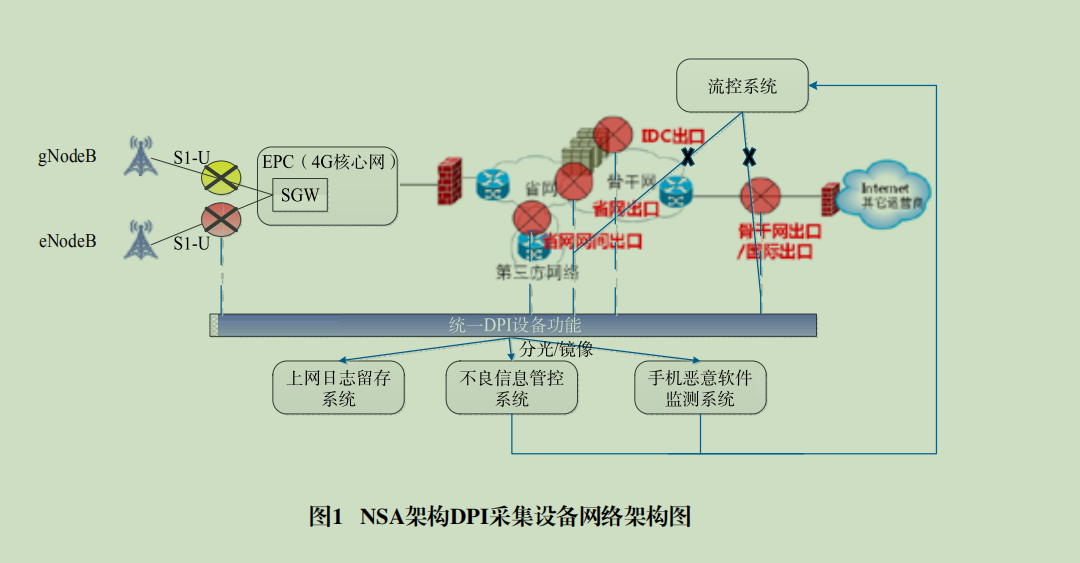

��5G NSA�W�j�ܘ��£�DPI�ɼ��O��ļܘ��D��Ҋ�D1���ɼ��c����S1-U�ӿڡ�ʡ�W�W�g���ڡ�ʡ�W���ڡ�IDC���ڡ��ǸɾW�����Լ����H���ڡ�

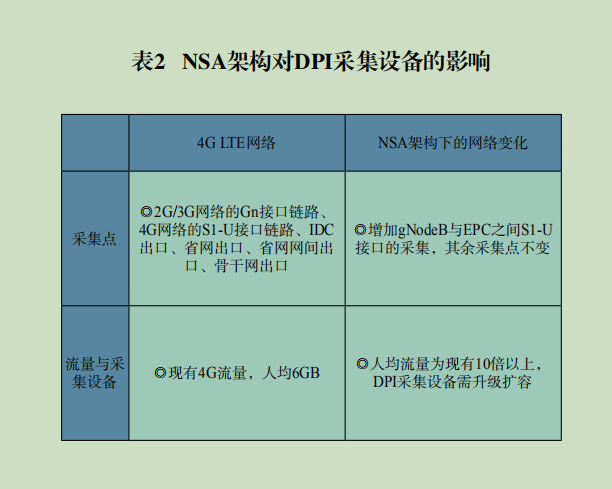

����DPI�O��ľ��wӰ푣���2�M���˿��Y��

4.1.2 ����ȫ�ܿ�ϵ�y���w���Ӱ�

��NSA�ܘ��£���ȫ�ܿ�ϵ�yֻ�н���W�ļܘ�������Ñ��攵�����l��׃�������ľW�ܘ������������δ�l��׃����5G�I�����е���������I�Ք����ɱ��F��ϵ�y�ɼ������Ԍ��F�ܿء�

4.2 5G SA�ܘ�����ȫ�ܿ�ϵ�y��Ӱ�

4.2.1 ��DPI�ɼ��O���Ӱ�

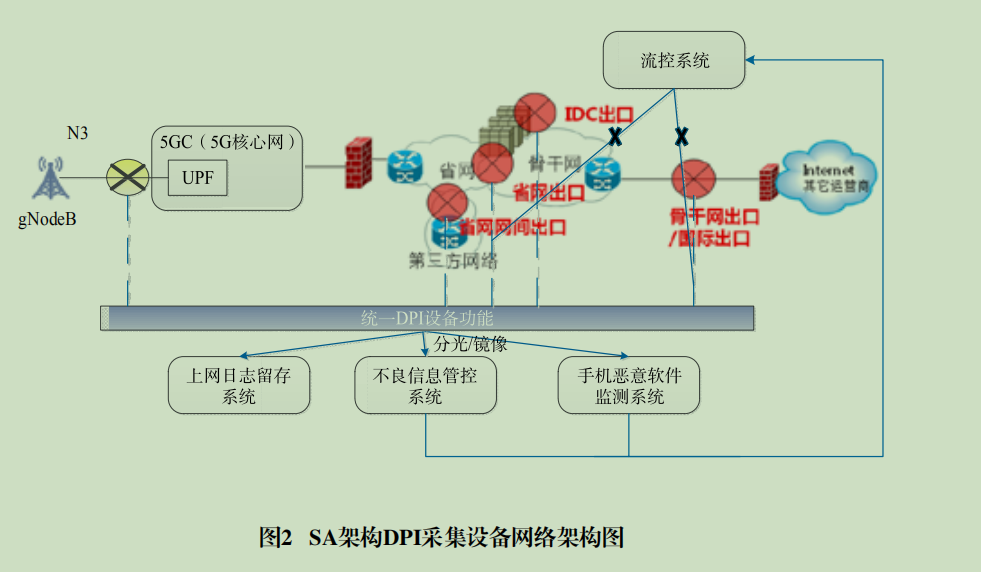

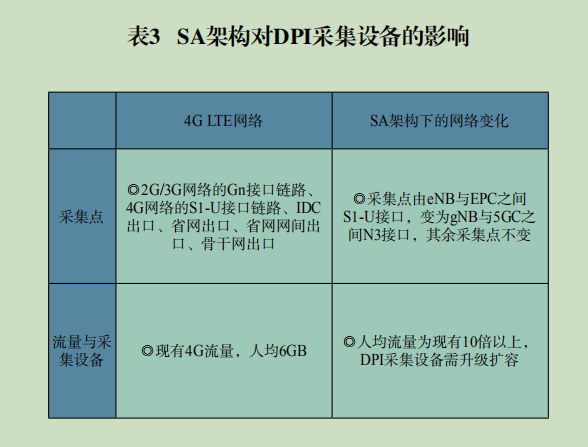

��5G SA�W�j�ܘ��£�DPI�ɼ��O��ļܘ���Ҋ�D2����ԓ�ܘ��D�У�DPI�ɼ��c���l��׃����

����DPI�O��ľ��wӰ푣���3�M���˿��Y��

4.2.2 ���Ԓ�ܿ�ϵ�y��Ӱ�

��SA�ܘ����Ԓ�ܿ�ϵ�y������̓�����йܿ�ϵ�y���}�_�Ԓ�O��ϵ�y�����H�p�_�Ԓ�O��ϵ�y���M�з������ɵó����½YՓ��

��1���Ԓ�ܿص�����ɼ�����IMS���M�У�����̓�����йܿ�ϵ�y�ɼ�Mx�ӿڣ��}�_�Ԓ�O��ϵ�y�ɼ�ISC�ӿڣ����H�p�_�Ԓ�O��ϵ�y�ɼ�MGCF�������

��2���Ԓ�ܿ�ϵ�y����ɼ������ֶΕ��l��׃����

��3��SA�ܘ���5G�I�����е���������Ա��F��ϵ�y�ɼ������Ԍ��F�Z���ܿء�

4.2.3 ���������Źܿ�ϵ�y��Ӱ�

5G SA�ܘ��£�����Ϣ�l�����̷֞�SMSoNAS�Լ�SMSoIP�ɷNģʽ���ɷNģʽ�µĶ��Űl�Ͷ������^SMSC���������ģ����ɱ��F������ϵ�y�O�ء�

4.2.4 ��������Ϣ�ܿ�ϵ�y��Ӱ�

5G SA�ܘ����Ԍ��F��������Ϣ�ıO�أ����漰߅�����c�Ĕ�������Ҫ����DPI�O�䌦��N3�ӿڵĔ����ɼ������˕r�AӋ�ɼ�����������������Ҫ�����P�O���M�ДU�ݡ���5G�£������F����VR/ARҕ�l�ȘI�գ�ʹ��VR/ARf�h����Ŀǰ�F���㷨�o����VR/AR�ҕ�l�M�з��������o����VR/AR���ҕ�l�M�бO�ء�

5 �Y�Z

���Č�5G�¾W�j�h���¿������R����Ϣ��ȫ�L�U�M���˺�Ҫ��������ᘌ�5G�ɷN��ͬ�ľW�j�ܘ����������Ϣ��ȫ�L�U��Ӱ����Լ����ܵĹܿش�ʩ���ֶΡ�ͨ�^���ϴ�ʩ���҂����Ԍ�5G�¿��ܳ��F����Ϣ��ȫ�L�U��ǰ���Üʂ䣬��5G�W�j���õ��\�д������û��A��

��ԭ�d�ڡ����ܿƌW���g��2020��9�¿���