�\��PowerShell�����ęz�y�c����

��ӡ

��ӡ

PowerShell��ܛ��Windowsƽ�_��������һ�������в����h�����͂��y�������Эh����ȣ�PowerShell�Ĺ��ܸ��ӏ���ʹ�÷�ʽҲ�dz��`����@Щ�����Խo�Ñ���ϵ�y�\�S�ˆT������ݵ�ͬ�r��Ҳ���ںܴ�İ�ȫ�L�U������ِ�T�F�˹�˾�l����һ�݈��ָ����ԓ��˾��2016�������49127��PowerShell�_���ӱ��У���95. 4%�Ęӱ��ǐ���ġ��vӍ��˾�l����2019�����I��ȫ���Ҳָ�����ڱ��������õ�ϵ�y�M���У�����PowerShell�M�����F�h�����dռ���_90%�����������ڽ���팦�҇��l��ľW�j�����У�PowerShell�����_��Ҳ�ɞ齛��ʹ�õĹ����ֶ�֮һ�����Č��ڽ�BPowerShell�Ĺ������c�Ͱ�ȫ�C�ƵĻ��A�ϣ��������ְ�ȫ�C���@�^�����������ᘌ�PowerShell�����ęz�y�ͷ���������

һ��PowerShell����

��Windows 95��ʽÓ�xDOSϵ�y���ɞ�ɪ����\�еIJ���ϵ�y���F�ڣ�ܛ�ڸ���Windowsϵ�y�ж������������д��ڣ�����������ʾ���������ڼ���DOS�������Ñ��������������S�����g�����M���������ġ�������ʾ�����ѽ����ܝM���\�S����ˣ�ܛ��2006��l������һ�������Эh������PowerShell1.0����Windows7��Windows Server2008 R2�_ʼ��ܛ��ʽ��PowerShell���ɵ�ϵ�y�У����ڹ���T�M��ϵ�y��������2016�꣬ܛ��PowerShell�_Դ�����ṩ�˿�ƽ�_֧�֣�ʹ�Ñ���Linux��ϵ�y��Ҳ����ʹ��PowerShell�IJ��ֹ��ܡ�

PowerShell����.Net�ܘ����ƣ��ȼ���ԭ��������ʾ���������й��ܣ���������Linuxϵ�y��Bash�����е��T�����c��PowerShell����Ҫ�����У�һ�Ǿ߂䏊���ϵ�y�������ܣ����H����ֱ�Ӳ���ע�Ա���߀����ͨ�^WMI��WindowsManagement Instrumentation���ӿڌ�����ϵ�y�M�и�����ã�����֧�ֹܵ���������ǰһ�l����ķ��ؽY����ֱ�������һ�l����ą�������˿���ͨ�^�ܵ������l����M�ϳ�һ�l������ҿ���ͨ�^��ԃ���Y�x��������^�ܵ���ݔ�Ĕ����M���^�V������֧�־W�j���h��̎���������d�͂�ݔ�ļ��ȳ�Ҏ�W�j����֮�⣬߀֧��ͨ�^�h�̹����ķ�ʽ��һ�M�W�j���_��Ӌ��C�Ј���PowerShell������_�������⣬PowerShell߀֧������������_�����\�е����ԡ�

PowerShell���ă�����֧���_�������\�к��{ԇ�������_��������ʽ�dz��`����_���ļ��У���PowerShell�ă��������⣬߀����ֱ���{��.Ne t��ܵ�쌍�F�dz����s�ij���߉��PowerShell�_���ļ�������һ��鼃�ı���ʽ���Z��Ҏ�t�c�����_���Z����ƣ����õĔUչ����ps1��psc1��psm1���քe��ʾͨ���_�����������_�����_��ģ�K�����Ը����������������Д�һ���ļ��Ƿ��PowerShell�_���ļ���

���� PowerShell��ȫ�C��

PowerShell����Ĺ����ڽo�\�S�ˆT���Ñ������ͬ�r��Ҳ�o�����ߎ����˿ɳ�֮�C�����Ϲ���B��PowerShell���Կ��Կ�����������һ���܉���h�̈���PowerShell�_�������Tʹ�Ñ���А����PowerShell�_�����Ϳ��܈��зdz�Σ�U�IJ�����������ϵ�y��ȫ���á��`ȡ�Ñ������ļ��ȣ����������Mһ��ֲ����T�M�г��m�Թ��������˽��Ϳ��ܴ��ڵİ�ȫ�L�U��ܛ��PowerShell�ṩ��һЩ������ȫ�C�ƣ����Ɛ����_����ֱ���\�С��Ҋ�İ�ȫ�C���С����в��ԡ� �ͷ�����������ӿڣ�Anti-Malware ScanInterface��AMSI����

�����в��ԡ���Ҫͨ�^�z�y����C�����ķ��������_���ļ����\�У�ԓ���Ե�Ĭ�Jȡֵ��Restricted�������˲��֎���ܛ���ֺ������_���ļ��⣬�����_��һ�ɟo��ֱ���\�С����ⳣҊ��ȡֵ߀�У�AllSigned���������ֺ�������_���ſ��\�У�RemoteSigned���������_����ֱ���\�У��h���_���t�蔵�ֺ��������\�У�Unrestricted���������_���ļ������\�С��Ñ�������PowerShell���������\��Get-ExecutionPolicy����鿴��ǰ�IJ���ȡֵ��

AMSI���ڞ�Microsoft Defender�Ț���ܛ���ṩPowerShell�_���z�y�ӿڡ��_�����\�Еr��AMSI�����_���Ĵ��a�M�Йz�y����ͨ�^�ӿڂ��f�oϵ�y�ȵĚ���ܛ�����皢��ܛ���l�F���a���ڐ�������������ֹ�_���Ĉ��У������Y�������o�Ñ���

��������2�N��ȫ�C���⣬PowerShell߀�܉��\�е��Z�Ժͺ����M�����ƣ��@Щ�C�ƶ�������һ���̶������PowerShell�\�Эh���İ�ȫ�ԡ�

����PowerShell��������

����PowerShell�M�й���һ��֞�2�����棺һ�����ǹ���������ϵ�y©�����Ñ��K��ጷŐ����PowerShell�_������һ�����ǹ�����ͨ�^�l����~�]���ȷ�ʽ�T���Ñ����d���\�А���PowerShell�_�����M��PowerShell�ṩ�������İ�ȫ�C�ƣ����ǹ�������Ȼ����ͨ�^��N�����@�^�@Щ�C���M�й�����ᘌ������в��ԡ����\���_���ļ������ƣ������߿��T���Ñ��P�]�@һ���ƣ���ͨ�^�����O�õȷ����@�^ԓ���ƣ��������_���ļ�����鼃�ı���ʽ�������߿��Ժ����،��_���ă����M�о��a��������ʹ���@�^AMSI�C�Ƶęz�y��Ҳ�@�^�Ñ����۵��R�e��

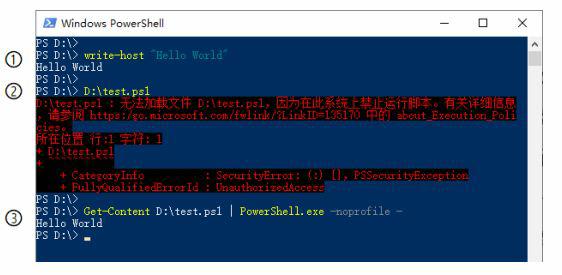

������ݔ����Hello World��������B�N��Ҋ���@�^�����в��ԡ��������a�M�о��a�ͻ����ķ��������˱��ڽ�B���҂����Ȅ���һ���_���ļ������ݞ顰write-host'HelloWorld'����������D:\test.ps1������Ñ���ԓ�ļ��ĈD�����c�����I���x��ʹ��PowerShell�\�С����ǿ����������ӈ��еķ�ʽ�\��ԓ�_���ļ��ġ������PowerShell��������ֱ��ݔ���������ݣ�ͬ�ӿ����\�У���D1�Ģ���ʾ�����ǣ��ܡ����в��ԡ������ƣ���PowerShell�������Пo��ֱ���\��ԓ�_���ļ�����D1 �Ģ���ʾ��Ȼ�������ͨ�^Get-Content�����xȡ�ļ����ݣ��ٌ�����ͨ�^�ܵ�����PowerShell��ݔ�룬�t���@�^�@һ���ƣ���D1�Ģ���ʾ��

�D1 ��Pow erShell�Ј�������

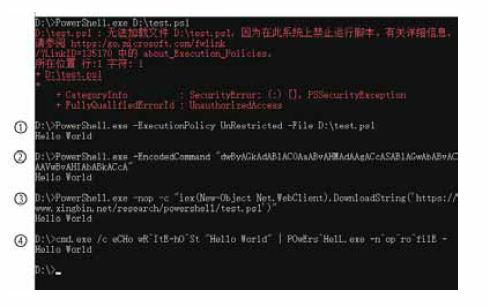

��ʹ�Ñ���Ȼ����������ʾ��������Ĭ�J�������Эh����Ҳͬ�ӿ����{��PowerShell������_���ļ���������磺��1������ͨ�^�R�r�ġ����в��ԡ��ķ�ʽ�\���_���ļ�����2�����Ԍ��D1��PowerShell�Ј�������^Base64���a�������ֱ�ӽ�a���У���3�����ԏľW�jֱ�����d�_���ļ������У���4�����^���ݻ�����������Ȼ���Ԉ��С����������քe��D2�Ģ�~����ʾ��

�D2 �ڂ��y�ġ�������ʾ�����Ј���Pow erShell����

���⣬PowerShell�ĺܶలȫ�C����Ҫ3.0����ߵİ汾����֧�֡�Ȼ�������ڼ����Ե�ԭ��ϵ�y�п���ͬ�r���ڶ����汾��PowerShell���ڸߡ��Ͱ汾����ĭh���£���ʹĬ�Jʹ�õ��Ǹ߰汾��������Ҳ����ͨ�^�����Ѕ����{�õͰ汾PowerShell���l�𡰽������������Ķ��@�^ijЩ��ȫ�C�ơ�

��Ҫ�f�����ǣ�PowerShell�_���Ĉ��Й��ͮ�ǰ�Ñ��ę�����һ�µġ��箔ǰ�Ñ�����ϵ�y����T���ޣ���δͨ�^Windows�ȵ��Ñ��~�����ƣ�UserAccountControl��UAC���M�б�Ҫ�ķ��o���t��ԓ�Ñ����ވ��е�PowerShell�_���Ϳ��܌�ϵ�y��ɷdz����Σ�������ǣ���ʹ��ǰ�Ñ�����ͨ�Ñ���ͨ�^PowerShell�_��Ҳ�܉�`ȡԓ�Ñ��Й��L���������ļ��������乤���ļ���˽���ļ��ȡ�

�ġ� PowerShell�����ęz�y

������Ľ�B���Կ�����PowerShell�_���ļ�����ͨ�^���a���������W�j���d���D�Q������������ȶ�N��ʽ���С�������@Щ��ʽ�ͺ����������ԃH��һ�l����͏ľW�j���d�����a�ͻ������_���ļ����ڱ����\�С��@ʹ��PowerShell�������H�y�Ա��l�F��߀������鲻��P�惦��ԭ���y�Ա�ۙ�����ǣ������¼���Ȼ���ܕ��ڽK��ϵ�y������һЩ���E���@���҂��z�y�����¼��ṩ�˿��ܡ������B�N�z�y������

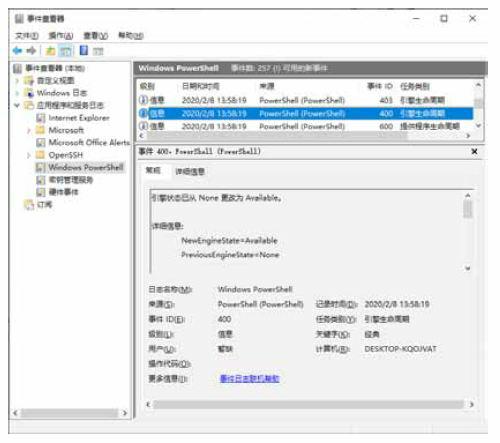

�鿴ϵ�y��־������Ч�ęz�y����֮һ��Windowsϵ�yĬ�J��ӛ䛰���PowerShell���憢���¼����ڃȵ�һЩ���A��־����ϵ�y�Ĺ����������ҵ����¼��鿴�����ĈD�ˣ��������������\��eventvwr.msc�����_���¼��鿴������Ȼ�����������չ�_�����ó���ͷ�����־��Windows PowerShell�������ɲ鿴�P��PowerShell����־����D3��ʾ��

�D3 �鿴Pow erShell���¼���־

��ϵ�y��־�У��¼�ID��400���¼���ʾ���憢�ӳɹ���403�t��ʾ����ֹͣ���Ñ����Ӵ��_PowerShell�����У������м��d�r������400�¼������Ñ�ͨ�^�������{��PowerShell�����_���ļ����t�����_�������_ʼ�r����400�¼������_��������ɕr����403�¼��������¼��ĕr�g���Y������������r�����Ԍ��Ƿ�l���^PowerShell��������һ�����Дࡣ���⣬������͵��¼���־Ҳ�����ṩ�������o��������

ϵ�yĬ�Jӛ䛵�PowerShell�¼���������ģ���ͨ�^��ϵ�y���Եķ����a��������ӛ䛵��¼���͡����w�����ǣ�������ϵ�y�Ĺ����������ҵ������M���ԡ��ĈD�ˣ��������������\��gpedit.msc�����_���M���Ծ�������Ȼ������չ�_������Ӌ��C���ԡ�Ӌ��C���á�����ģ�塪Windows�M����WindowsPowerShell�������҂��x����ģ�K��־ӛ䛡����O�Þ顰�ц��á� ����������Ҫ������ģ�K���Q���ӵ��б��У��硰Microsoft.PowerShell.* ���ȣ���������҂��x���_PowerShell�_���K��־ӛ䛡����O�Þ顰�ц��á��������x�·��ġ�ӛ��_���K�{�Æ���/ֹͣ��־�����@Щ�������Mһ���S��PowerShell��־�ă��ݣ���������m���ܰl���Ĺ����¼��ṩ֧�֡�

����ϵ�y��־�⣬PowerShell����߀������������һЩ��z�R�E�����磬�е�PowerShell�����_���������Ԉ��У����ڽK���_�C�r�Ԅ��\�У���ôϵ�y��Ӌ���΄��б��͆�����п��ܕ�������������ӛ䛣���ͨ�^�����Ĺ�������ܛ�ṩ��autoruns�ȹ����M�Йz�顣

���⣬����һЩ��P�惦�͈��е�PowerShell�_���������ߞ�_�������ɹ���ͨ����ʹ�ý^��·������ˣ�һЩ�����^�͵�Ŀ䛺ܿ��ܳɞ鐺���_���ļ��R�r�惦�ĵط����e���Ñ��Ĕ���Ŀ䛣���C:\Users\�Ñ���\AppData�µĸ�����Ŀ䛣��ȡ����ԙz������Ŀ����Ƿ���ڮ������_���ļ����e����ps1��psc1��psm1�Ȟ�Uչ����PowerShell�_���ļ�����Ҫ�r��߀����ͨ�^�����֏��ߙz�����PĿ����Ƿ���ڱ��h�����_���ļ���

�塢ᘌ�PowerShell�����ķ�������

��Windows 7�����߰汾��ϵ�y�У�PowerShell�ǃ��ýM�����o��ֱ��ж�d�����˽���PowerShell�������L�U�[�������ϵ�y�İ�ȫ�ԣ��ɲ�ȡ���´�ʩ��

����PowerShell �����°汾�������������\�С�Get-Host�����ɲ鿴��ǰPowerShell�İ汾̖����ʹ��PowerShell���õİ�ȫ���ԣ����h������5.0 ���ϰ汾��

�z���Ƿ�����f�汾������PowerShell֧�ֶ�汾���棬��ʹ�Ѱ��b�߰汾��Ҳ�������������ЇLԇ�\�����硰PowerShell.exe -version 2 Get-Host��������Д�ϵ�y���Ƿ���Ȼ�����^�Ͱ汾��PowerShell�����⡰������������

�z�顰���в��ԡ��Ƿ����O�Þ顰Restricted����������ǣ���ͨ�^��Set-ExecutionPolicy Restricted�������M���O�á�

����PowerShell���Z��ģʽ����H�豣��PowerShell��������\�Эh��������Ҫ�{��.Net ��ܵ�죬�t������PowerShell֧�ֵ��Z�ԷN����w�����ǣ�������ϵ�y�ĭh��׃�����������顰__PSLockdownPolicy����׃����ȡֵ�顰4����Ȼ�������PowerShell��������ݔ�롰$ExecutionContext.SessionState.LanguageMode�� �M����C���緵�ؽY���ɡ�FullLanguage�� ׃�顰ConstrainedLanguage�����t�����Z��ģʽ�ijɹ����˕r�����������o���{��.Net ��ܵ����o�������\�У��Ķ�������ϵ�y����@���Ɖġ�

���b����ܛ��������������һЩ����ܛ���܉�z�yPowerShell �_���ļ��Đ����������е�߀�܉��ڈ���PowerShell �_���ļ��r�l�F�䐺���О飬�@Ҳ�����ڷ�������PowerShell �_�����\�С�

����Windows XPϵ�y������PowerShell�ǿ��x�M���������ճ������д_���o��ʹ��PowerShell�ģ�߀��ͨ�^��������еġ�����/�h��������ж�dԓ�M����

�c��ͬ�r���Ñ�߀����߱�e���R���B�����õ��ϾW���T�����L����·�����ľWվ���]�����丽�������\�п��ɵij�����_���ļ������ڸ�����ܛ����ϵ�y�a������ֹPowerShell�����_����ֲ����\�С�

��ԭ�d�ڡ����ܿƌW���g���s־2020��2�¿���